Rensa föråldrade patchar från WSUS DB

Sammanfattning

Artikeln beskriver de steg som krävs för att ta bort gamla tredjepartspaket som skapats av Software Vulnerability Manager från din lokala WSUS-server. Den här referensen är användbar är utformad för att hjälpa dig med din SVM-installation, men du bör omdirigera alla frågor om WSUS till Microsofts forum.

Synopsis

Med användningen av SVM2018 med tiden börjar antalet skapade paket att stapla sig och ta upp värdefullt diskutrymme på servern som underlättar WSUS-rollen.

Tyvärr tar man inte bort paketen från mappen \UpdateServicePackages där SVM-paketen finns, genom att helt enkelt avveckla och radera paketen.

Diskussion

Metod 1

Rensa bort gamla eller irrelevanta paket från SVM-webbgränssnittet under menyn Patching > Available (Patching > Tillgänglig).

- Gå igenom de skapade paketen och bestäm vilka paket som inte längre är relevanta.

- 1 Varje paket som är lägre än den senaste ”patchade versionen” är nu sårbart och måste bort.

- Avvisa och ta sedan bort de gamla eller irrelevanta paketposter du ser i menyn Tillgängliga.

Om du använder SCUP kan det vara nödvändigt att köra guiden för SCUP utöver de här inledande stegen:

- Rensa upp WSUS-databasen från gammal metadatainformation om paket.

- Öppna WSUS-konsolen från Server Manager och navigera till området Alternativ.

- Välj guiden Server Cleanup Wizard.

- Kör guiden Server Cleanup Wizard.

Kör WsusUtil med parametern listunreferencedpackagefolders och överför resultatet till en fil.

- Öppna CMD som administratörcd ”C:\Program Files\Update Services\Tools”

- WsusUtil.exe listunreferencedpackagefolders > c:\test\deletefolders.txt

- Öppna ”C:\test\deletefolders.txt” och se de avlistade och raderade från SVM-paket.

- Ta bort de inledande raderna i filen som lyder:

- ”Följande mappar refereras inte av någon av uppdateringarna i din WSUS-server.”

- För varje post lägger du till följande: Rmdir/q/s

- därför: : Rmdir /q/s C:\Sources\WSUS\UpdateServicesPackages\598ecbc7-2208-401b-9f0c-8eb57488aee

- När alla poster har Rmdir /q/s framför sig sparar du filen med ett .cmd-tillägg.

- Dubbelklicka på filen deletefolders.cmd för att köra den.

Metod 2

Hitta det bifogade PowerShell-skriptet, som raderar alla tredjepartspaket från ditt WSUS. Logga in på din WSUS-server och kör PowerShell-scriptet som administratör. Du kan helt enkelt köra skriptet i PowerShell, vilket kommer att radera alla tredjepartspaket från din WSUS.

Workaround

De paket som du hittills har raderat var patchar som du tog bort från ditt SVM2018-gränssnitt, patchar som inte används av WSUS och patchar som är taggade med Declined-status.

I vissa fall räcker det dock inte helt och hållet.

- Om du installerade ett nytt WSUS ovanpå det gamla och konfigurerade nya certifikat för den nya installationen, kan det hända att du ”lämnar kvar” uppdateringar som fortfarande är aktiva.

- Då uppdateringspaket är signerade med certifikat, kan patchar som publicerats tidigare ha signerats med äldre (för närvarande oanvända certifikat):

- Dessa kanske inte syns i SVM2018

- Dessa samma patchar kommer inte heller att synas i WSUS-serverkonsolen.

- De här paketen finns fysiskt på \UpdateServicesPackages och de kan förbli Godkända.

- De kan lika gärna distribueras av WSUS till klienter (eller synkroniseras med nedströms servrar) så länge klienterna är lämpliga för dessa uppdateringar och begär det.

- De här patcherna signerades med ett certifikat som inte längre används.

- Det går därför inte att återanvända patcherna. Du kan inte heller avböja dem. Du kan inte ens se dem i SVM2018. De blev oanvändbara (och snart kommer det ändå nya versioner.

- Du måste tvinga fram radering av alla patchar genom att fysiskt gå till C:\Program Files\Update Services\UpdateServicesPackages\ och radera dessa.

- Om du är osäker på vilka patchar (som sitter i mappar med långa numeriska ID-namn) som ska raderas, så:

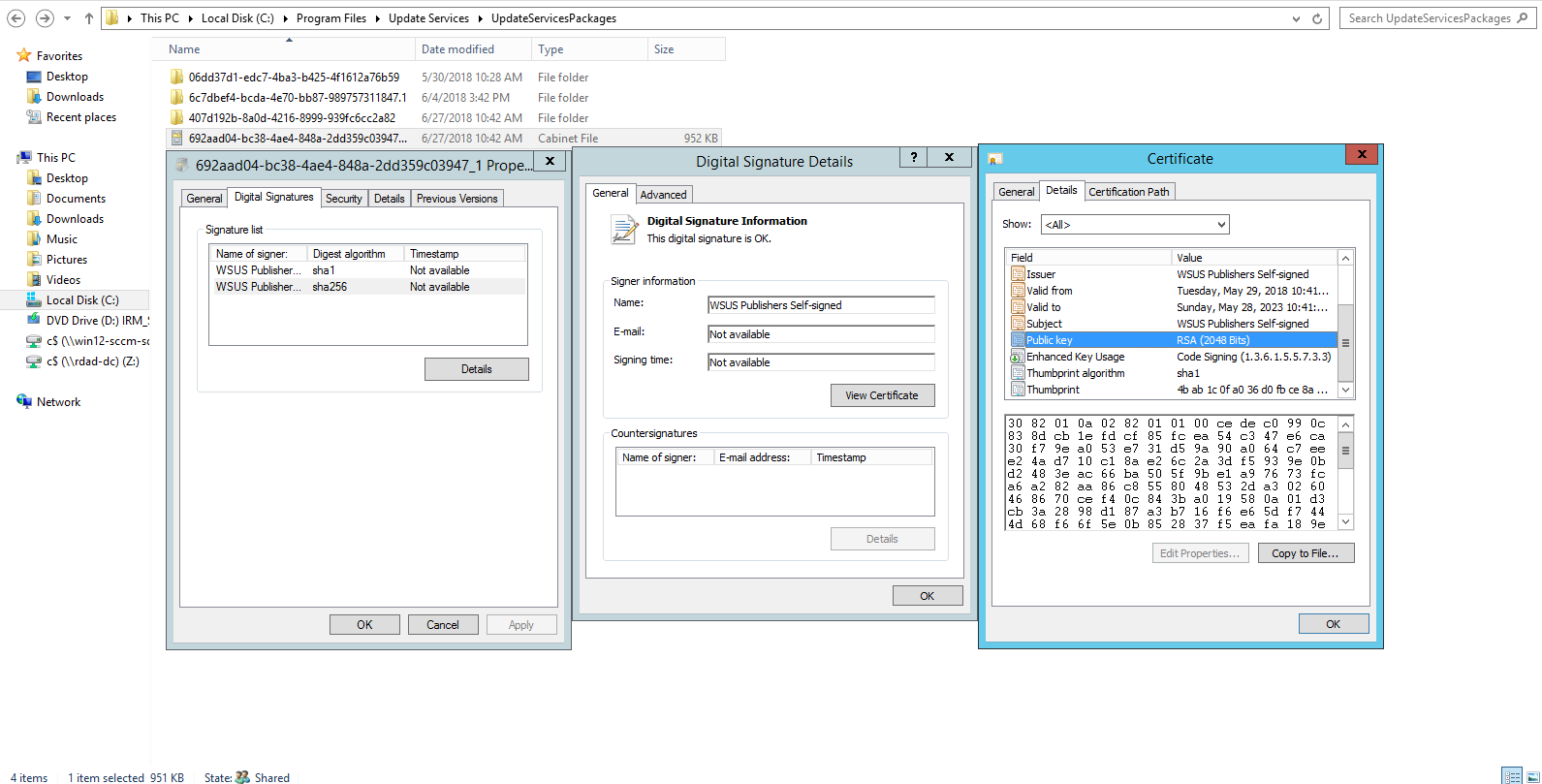

- Gå in i en av GUID-mapparna

- Finn den.CAB-filen som har samma namn som GUID

- Högerklicka och välj egenskaper

- Öppna ’Digital Signatures’ TAB

- Dubbelklicka på certifikatet i det mellersta fönstret

- Välj ’View Certificate’ i det nya fönstret

- Välj ’Details’ i det nya (tredje) fönstret och leta upp fältet Serial Key.

- ”Serienyckeln” är unik och den visar om certifikatet som kodsignerat det här paketet är det som du använder i din domän aktivt.

- Du kan öppna MMC > Fil > Lägg till eller ta bort snapin-modul > Certifikat > Lokal dator på WSUS.

- Gå in i mappen ”WSUS” och kontrollera certifikatets serienyckel där. Detta är det certifikat som du använder för närvarande.

- Släpp inte några patchar som är signerade med ditt nuvarande certifikat – ta bort patchar som är signerade med ett certifikat som inte finns i WSUS Certificate store.

- Om du är osäker på vilka patchar (som sitter i mappar med långa numeriska ID-namn) som ska raderas, så:

- Du måste tvinga fram radering av alla patchar genom att fysiskt gå till C:\Program Files\Update Services\UpdateServicesPackages\ och radera dessa.

- Det går därför inte att återanvända patcherna. Du kan inte heller avböja dem. Du kan inte ens se dem i SVM2018. De blev oanvändbara (och snart kommer det ändå nya versioner.

- Då uppdateringspaket är signerade med certifikat, kan patchar som publicerats tidigare ha signerats med äldre (för närvarande oanvända certifikat):