13 legjobb sebezhetőség-értékelési és behatolásvizsgálati (VAPT) eszköz

A sebezhetőség-értékelés és behatolásvizsgálat (VAPT) a számítógépes rendszerek támadóktól való védelmének folyamata, amely a biztonsági rések és sebezhetőségek megtalálása érdekében történő értékeléssel történik.

Egyik VAPT-eszköz egy teljes informatikai rendszert vagy hálózatot értékel, míg mások egy adott résre vonatkozóan végeznek értékelést. Léteznek VAPT-eszközök wi-fi hálózatok biztonsági tesztelésére, valamint webes alkalmazások tesztelésére. Az ezt a folyamatot végrehajtó eszközöket VAPT-eszközöknek nevezzük.

Itt a legjobb sérülékenységértékelő és behatolásvizsgálati eszközök listája:

- Netsparker Security Scanner EDITOR’S CHOICE Automatizált sebezhetőség-vizsgálati és behatolásvizsgálati eszköz, amely a felhőből vagy Windowsra telepíthető.

- Acunetix Web Vulnerability Scanner (GET DEMO) Weboldalak sebezhetőség-vizsgálati és behatolásvizsgálati rendszere weboldalakhoz, amely helyben telepíthető vagy felhőszolgáltatásként elérhető.

- Intruder (INGYENES KISZERZÉS) Felhőalapú sebezhetőség-ellenőrző, emberi behatolásvizsgálat lehetőségével.

- ManageEngine Vulnerability Manager Plus (INGYENES KISZERZÉS) A amely sebezhetőség-ellenőrzőt és automatizált rendszereket tartalmaz a felfedezett gyengeségek foltozására. Telepíthető Windows és Windows Server rendszerekre.

- Metasploit Egy nyílt forráskódú behatolásvizsgálati keretrendszer, amely ingyenesen vagy fizetős, professzionális támogatást is tartalmazó Pro verzióban érhető el. Telepíthető Windowsra, Windows Serverre, RHEL-re és Ubuntura.

- Nmap Ingyenes hálózati sebezhetőségi szkenner egy Zenmap nevű front-enddel. Mindkettő telepíthető Windowsra, Linuxra, BSD Unixra és Mac OS-re.

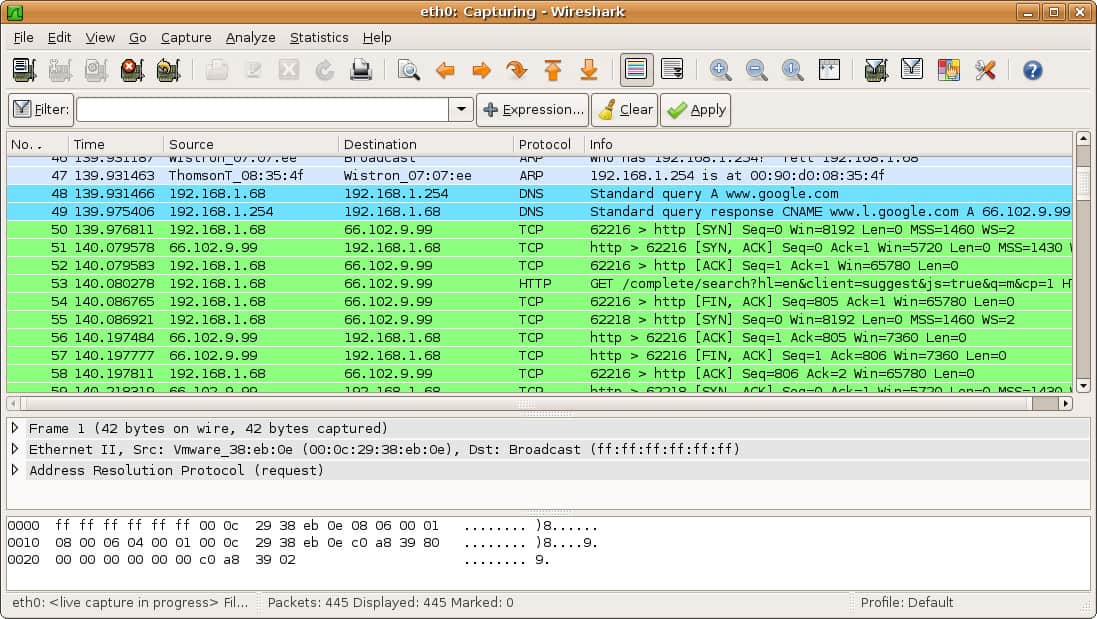

- Wireshark Egy népszerű csomagszippantó vezetékes és vezeték nélküli hálózatokhoz. Telepíthető Windowsra, Linuxra, Unixra és Mac OS-re.

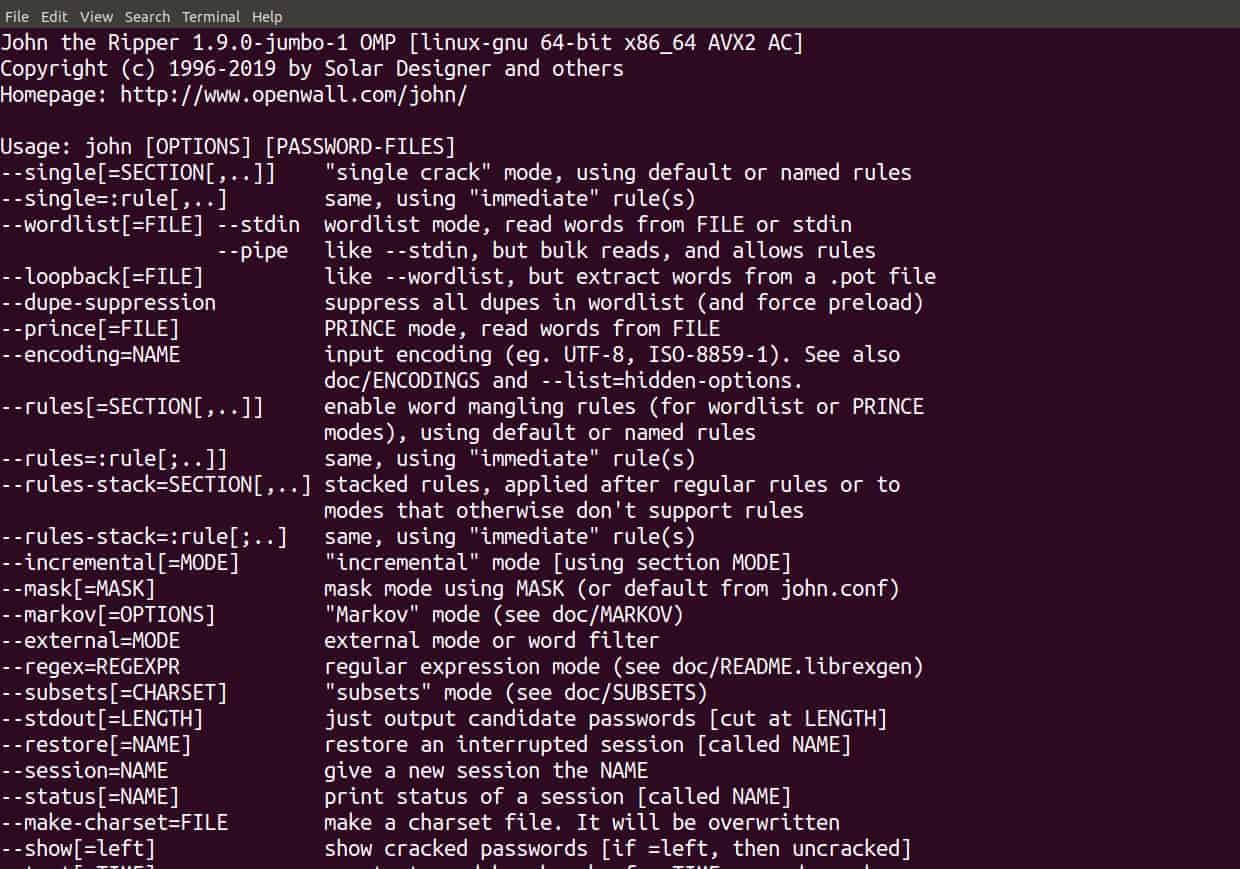

- John the Ripper Ingyenes, nyílt forráskódú jelszófeltörő és hash-típus detektor. Telepíthető Unix, macOS, Windows, DOS, BeOS és OpenVMS rendszerekre.

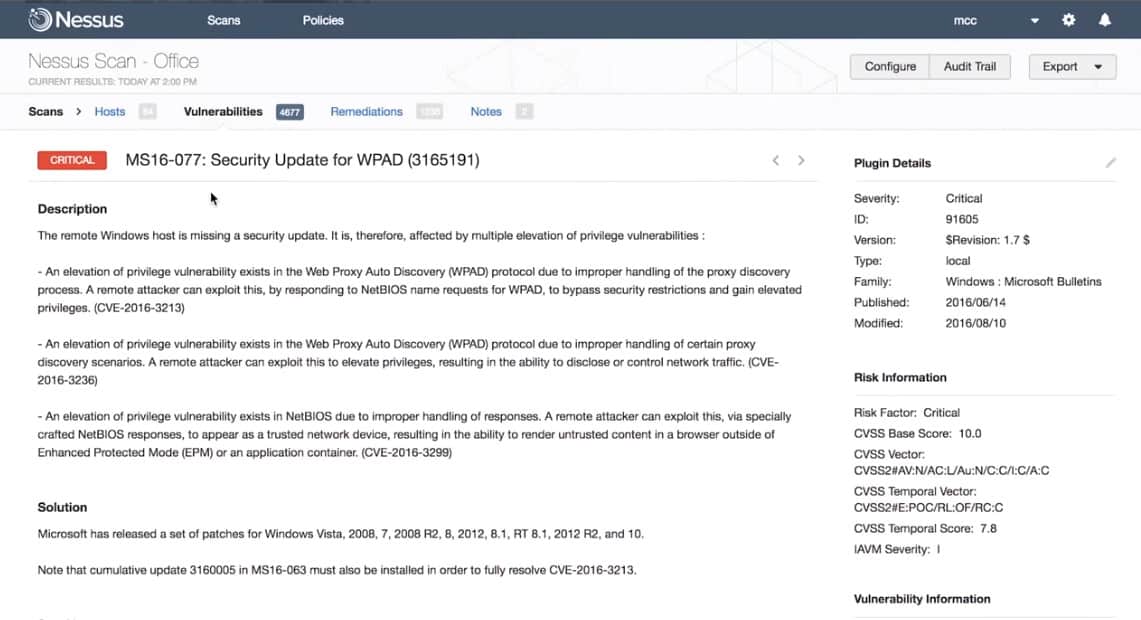

- Nessus Az alkalmazások sebezhetőségének felmérője ingyenes és fizetős változatban is elérhető. Telepíthető Windows, Windows Server, Linux, Mac OS és Free BSD rendszerekre.

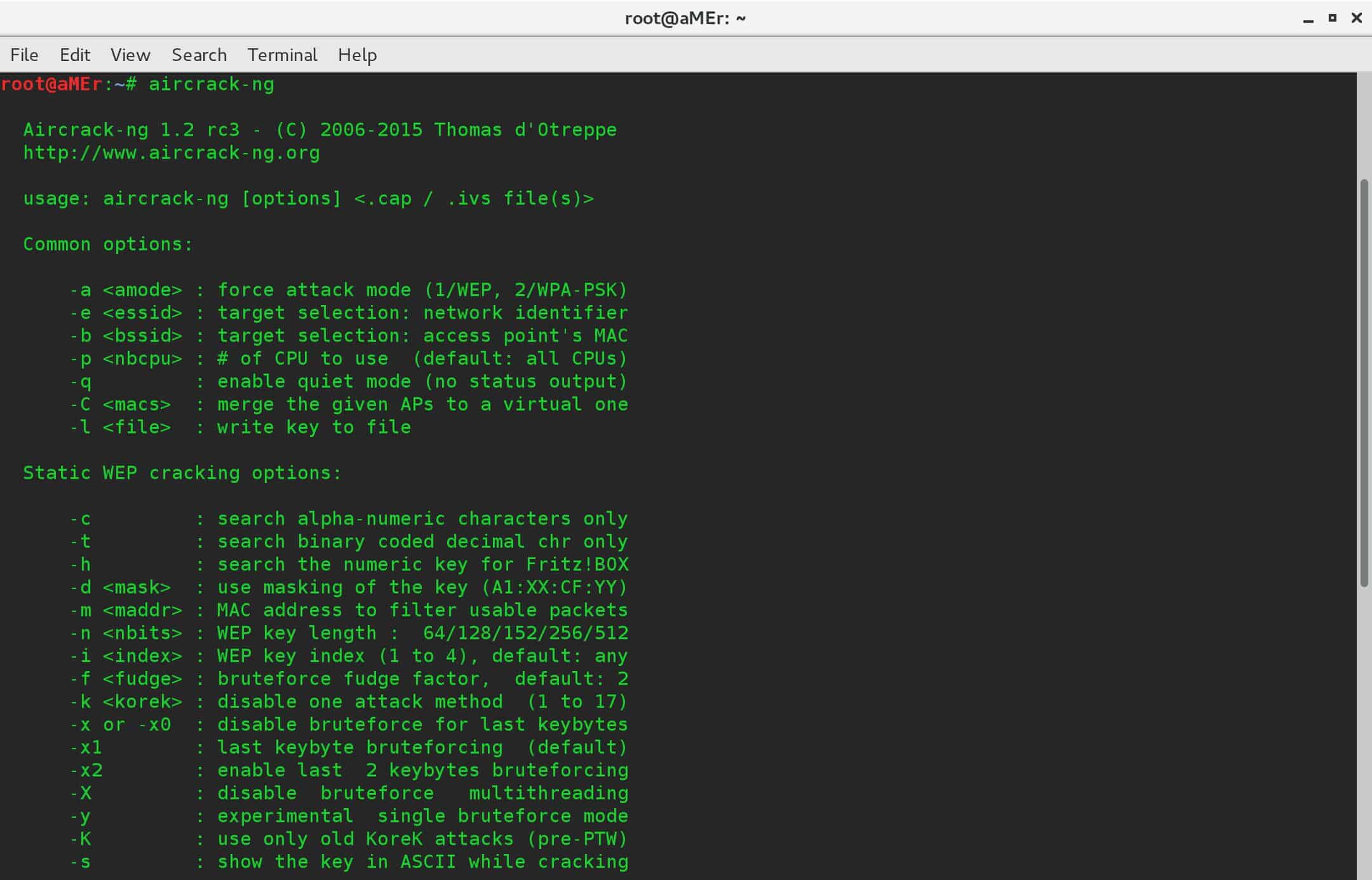

- Aircrack-ng Ismert, a hackerek által széles körben használt vezeték nélküli hálózati csomagszimatoló. Linuxon fut.

- Burp Suite Platform webes alkalmazások gyengeségeinek tesztelésére. Linuxra telepíthető.

- Probely A webalkalmazások sebezhetőségének szkennere, amelyet fejlesztés közbeni használatra szánnak. Felhőszolgáltatásként szállítják.

- W3af Ingyenes, nyílt forráskódú webalkalmazás-ellenőrző, amely Windows, Linux, Mac OS és Free BSD rendszerekre íródott.

Miért van szükségünk VAPT eszközökre?

Mivel egyre jobban függünk az informatikai rendszerektől, a biztonsági kockázatok is egyre nagyobbak mind mennyiségben, mind terjedelemben. Kötelezővé vált a fontos IT-rendszerek proaktív védelme, hogy ne történjen adatbiztonsági sérülés. A behatolásvizsgálat a leghasznosabb technika, amelyet a vállalatok alkalmaznak IT-infrastruktúrájuk védelmére.”

“Mivel a kiberbiztonsági környezet ilyen gyorsan változik, elengedhetetlen, hogy minden méretű szervezet rendszeresen tesztelje a védelmét. A tapasztalt biztonsági szakemberek által végzett VAPT-tesztelés segít azonosítani és kezelni a hálózati és alkalmazásszintű sebezhetőségeket, mielőtt azokat a bűnözők kihasználhatnák.”

“Kerülje a speciális VAPT-eszközök megvásárlását vagy a harmadik féltől történő értékelések megrendelését anélkül, hogy teljes mértékben figyelembe venné vállalkozása igényeit. A tesztek fókuszban, lélegzetvételben és időtartamban különböznek, ezért győződjön meg róla, hogy időt szán a követelmények teljes körű felmérésére, hogy a legnagyobb hasznot és ár-érték arányt kapja.” – Mark Nicholls, CTO, Redscan.

Kapcsolódó bejegyzés:

A legjobb VAPT-eszközök

Ez a cikk a tíz legjobb VAPT-eszközt veszi sorra, a hatékonyság és az eredményesség gondos mérlegelésével. Néhányuk ingyenesen elérhető, míg másokhoz meg kell lazítania a pénztárcáját.

Netsparker Security Scanner (GET DEMO)

A Netparker Security Scanner egy olyan webes alkalmazásbiztonsági rendszer, amely sebezhetőségi vizsgálatot és behatolásvizsgálati eszközöket tartalmaz. A sebezhetőségi szkenner három fázist tartalmaz; a végrehajtás előtti, a szkennelés és a sebezhetőség ellenőrzése. A sebezhetőségi ellenőrzések “bizonyítékalapú szkennelést” alkalmaznak, amely nem csupán a webes kérésekre adott válaszokat vizsgálja, hanem a webes alkalmazások kódját is átkutatja.

A sebezhetőségi ellenőrzések a szabványos webes alkalmazásokra, például a HTML5-re, valamint a tartalmi alkalmazásokra, köztük a WordPressre és a Drupalra terjednek ki. A hozzáférés-ellenőrző rendszerek, például a hitelesítési módszerek is szerepelnek a sebezhetőségi vizsgálatban.

A szkenner beállítható, hogy folyamatosan fusson, és képes a sebezhetőségi riasztásokat továbbítani a hiba- és problémakövetőkhöz, például a Jira, a Fogbugz és a Github felé. A szkenner beállítható úgy is, hogy a fejlesztés tesztelési fázisában is tesztelje az új alkalmazásokat.

A sebezhetőségi szkenner folyamatosan fut, így a weboldalak új sebezhetőségeit a rendszer termelésbe állítása után is kiszúrhatja. A rendszer ellenőrzi a támogató technológia, például a .NET hibás konfigurációit, valamint a más forrásból, például tartalomszolgáltató rendszerekből érkező, mellékelt kódok frissítéseit.

A csomagban található behatolásvizsgálati eszközök közé tartoznak az SQL-injekciót és a cross-site scriptinget használó támadások. A tesztek automatikusan és ismételten futtathatók a sebezhetőségi vizsgálat ütemezésének részeként. Ez a biztonságtesztelési automatizálás kiküszöböli az emberi hiba kockázatát, és szabályozott tesztszkripteket készít.

A Netsparker által készített dokumentáció megfelel a PCI DSS-nek, így a vizsgálatokból származó dokumentációs könyvtár megtartása fontos tényező a szabványoknak való megfelelés szempontjából.

A Netsparker három kiadásban érhető el, és helyben telepíthető vagy hosztolt szolgáltatásként érhető el. A helyszíni szoftverrendszer Windows operációs rendszeren fut. Hozzáférést kaphat a Netsparker ingyenes demórendszeréhez, hogy vásárlás előtt felmérje annak képességeit.

EDITOR’S CHOICE

A Netsparker Security Scanner az első választásunk. Ennek az eszköznek az egyszerűsége leplezi, hogy milyen erős a legújabb sebezhetőségek és hibák felderítésében. A kezelőfelület könnyen kezelhető, és az egész felhasználói élmény túlmutat az észlelésen. A pen-teszt eszközök képessé teszik a felhasználót, és valódi kontrollt nyújtanak.

Jusson hozzá egy INGYENES demóhoz: netsparker.com/product/standard/

OS: Windows

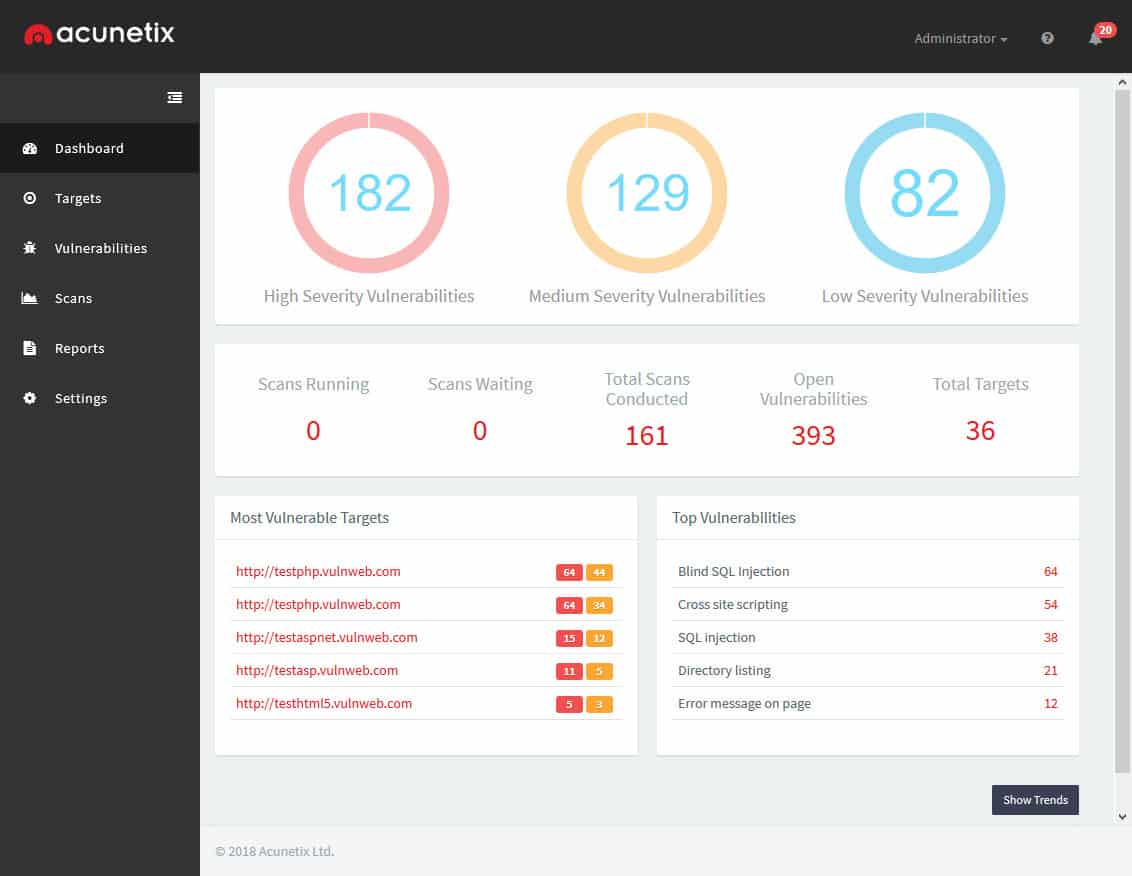

Acunetix Web Vulnerability Scanner (GET DEMO)

Acunetix Web Vulnerability Scanner a behatolásvizsgálati eljárásokat a sebezhetőségi szkennerrel kombinálja, hogy a weboldalak folyamatos automatikus fenyegetésérzékelését hozza létre. A rendszer a HTML5, JavaScript és RESTful API-k segítségével épített weboldalakat vizsgálja a biztonsági gyengeségek kiszűrése érdekében. A szolgáltatás a külső kódforrásokat, például a tartalomkezelő és -szolgáltató rendszert, a WordPress-t is vizsgálja. A csomagban található behatolásvizsgálati eljárások közé tartozik az SQL-injekció és a cross-site scripting. Az eszköz által készített biztonsági jelentések megfelelnek a HIPAA, PCI-DSS és ISO/IEC 27001 szabványoknak.

A vizsgálatok egy része a weboldal és alkalmazásai kódjában elhelyezett érzékelőkre támaszkodik. Ez a beépítés sok olyan szervezet számára, amely nem rendelkezik saját webfejlesztő csapattal, nehezen kezelhető lehet. A külső rendszerrel kommunikáló adatgyűjtő funkciók beépítése önmagában is információbiztonsági gyengeséggé válhat. Úgy tűnik azonban, hogy ez a potenciális sebezhetőség nem aggasztja az Acutanix igen impozáns ügyféllistáját, amelyen többek között az amerikai légierő, az AVG és az AWS is szerepel.

Ha van webfejlesztő csapata, és a webhelye sok egyéni kódot tartalmaz, akkor az Acutanixet integrálhatja a fejlesztéskezelést támogató rendszerébe. Az észlelőrendszer az új kód tesztelési szoftverének részét képezi, és tesztelési eljárásainak eredményeképpen egy listát készít a hézagokról, hiányosságokról és sebezhetőségekről, és a projektmenedzsment rendszeren keresztül küld vissza javítási javaslatokat.

Az Acunetix rendszer helyben telepíthető vagy felhőszolgáltatásként is elérhető. Az ingyenes demóhoz való hozzáféréssel megnézheti, hogyan teljesít a rendszer az Ön weboldalain.

A kiemelkedő funkciók közé tartoznak:

- SQL injekció felismerése, amely a weboldalak elleni leghírhedtebb támadástípus

- A képesség a 4,500+ sebezhetőségi típusra

- Egy nagyon zökkenőmentes működés, amely több száz oldal gyors beolvasására képes

- Kiváló hatékonyság

- A WAF-okkal való kompatibilitás és az SDLC (Software Development Life Cycle)

- Elérhetőség asztali vagy felhő verzióban

Acunetix Web Vulnerability Scanner Register for a FREE Demo

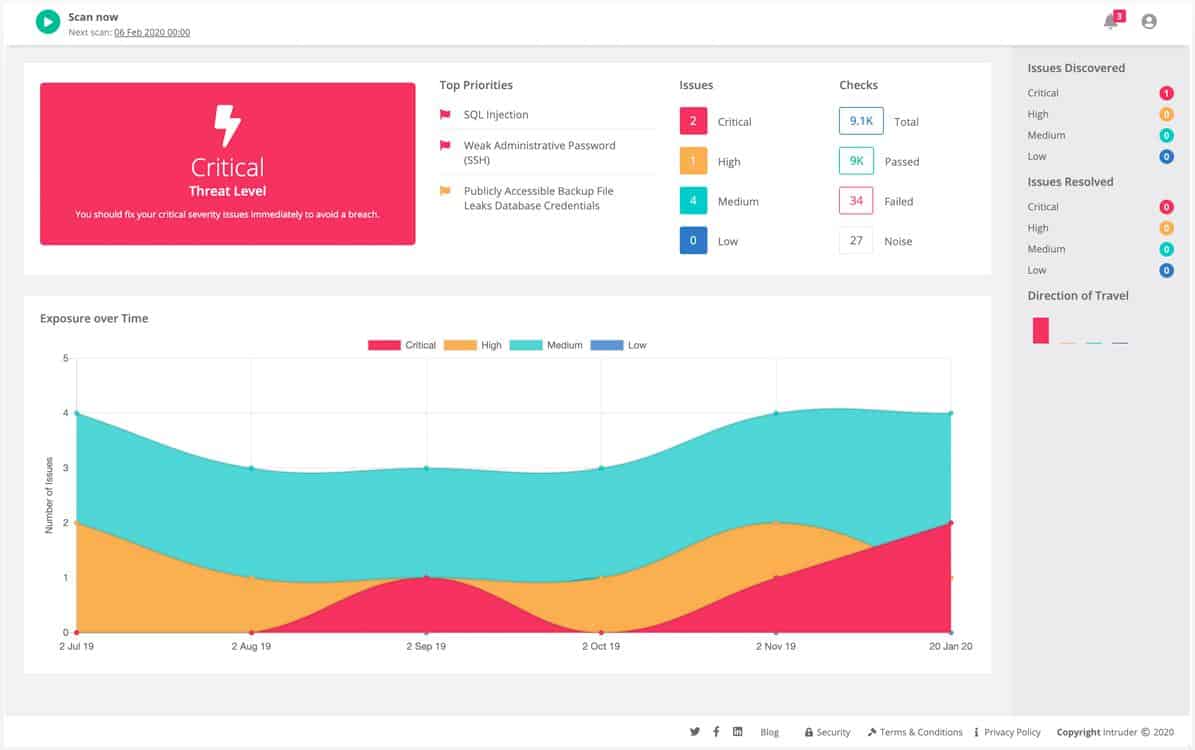

Intruder (FREE TRIAL)

Intruder is a cloud-alapú sebezhetőség-ellenőrző. A szolgáltatás egy állandó biztonsági eszköz, amely igény szerint is elindítható.

A szolgáltatás egy első sebezhetőségi vizsgálatot végez, amikor az ügyfél új fiókot hoz létre. Miután ez az ellenőrzés befejeződött, az Intruder rendszer várja, hogy frissítés érkezzen a támadási adatbázisába. Egy új fenyegetés azonosítása után a szolgáltatás újra átvizsgálja a rendszert, és azokra az elemekre összpontosít, amelyek az új támadási technika kihasználását biztosítják. Ha a felügyelt rendszerhez új berendezések vagy szolgáltatások kerülnek hozzá, a rendszergazdának új vizsgálatot kell indítania, hogy megbizonyosodjon arról, hogy a kiegészítés nem tartalmaz sebezhetőséget.

Az Intruder egy előfizetéses szolgáltatás. Az előfizetők három tervezet közül választhatnak. Ezek az Essential, a Pro és a Verified. Az Essential csomag esetében a vizsgálatok havonta egyszer automatikusan megtörténnek. Az igény szerinti vizsgálatok ebben a csomagban nem érhetők el, de a Pro csomag tartalmazza őket. A Verified terv a Pro terv összes funkciójával rendelkezik, és emberi behatolásvizsgálók szolgáltatásait is tartalmazza. Az Intruder szolgáltatás 30 napos ingyenes próbaverzió keretében érhető el.

Intruder Start 30 napos ingyenes próbaverzió

ManageEngine Vulnerability Manager Plus (FREE TRIAL)

A ManageEngine Vulnerability Plus egy sebezhetőség-ellenőrző, amelyhez olyan rendszerek tartoznak, amelyek segítenek a vizsgálat által feltárt problémák kijavításában. Ez egy helyben telepíthető szoftver, amely Windows és Windows Server rendszerekre telepíthető. Az egyes felügyelt eszközökre telepített ügynökökkel kommunikálva lép kapcsolatba a hálózaton keresztül más végpontokkal. Ezek az ügynökök Windows, macOS, Linux és Windows Server operációs rendszerekhez állnak rendelkezésre.

A csomag fő modulja egy sebezhetőség-ellenőrző. Ez minden bejegyzett számítógépet ellenőrizni fog, akár időszakosan, ütemezetten, akár igény szerint. Ellenőrzi a rendszer konfigurációs hibáit, az elavult szoftververziókat, az engedély nélküli és kockázatos szoftvereket, valamint az operációs rendszer és a szolgáltatások gyengeségeit.

A rendszer tartalmaz egy javításkezelőt, amely beállítható úgy, hogy egy sebezhetőség azonosítása után automatikusan lépéseket indítson. A javítások bevezetési folyamata jóváhagyásra és kézi indításra is visszatartható. A szolgáltatás tartalmaz egy biztonsági végrehajtási rendszert is, amely erős jelszó- és hozzáférés-kezelést valósít meg.

A Vulnerability Manager Plus három kiadásban érhető el, ezek közül a legalacsonyabb kiadás ingyenes. Az ingyenes verzió 25 számítógép felügyeletére korlátozódik. A két fizetős kiadás neve Professional és Enterprise. A fő különbség a két verzió között az, hogy a Professional kiadás egy telephelyet fed le, míg az Enterprise kiadás WAN-ok számára készült. Mindkét fizetős rendszert 30 napos ingyenes próbaverzióval kínálják.

ManageEngine Vulnerability Plus Start 30-day FREE Trial

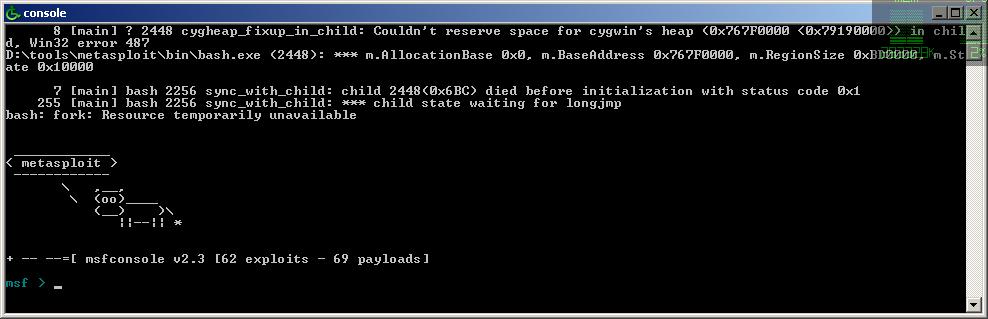

Metasploit

A Metasploit egy jól ismert összeállítás különböző VAPT eszközökből. Jelentősége és megbízhatósága miatt a lista élén áll. A digitális biztonsági szakértők és más informatikai szakemberek már jelentős ideje használják különböző célok elérésére, többek között a sebezhetőségek megtalálására, a biztonsági kockázatértékelések felügyeletére és az akadályozó megközelítések meghatározására.

A Metasploit eszközt szervereken, online alapú alkalmazásokon, rendszereken és más területeken használhatja. Ha biztonsági gyengeséget vagy kiskaput fedez fel, a segédprogram feljegyzést készít és kijavítja azt. Abban az esetben, ha fel kell mérnie a keretrendszerének biztonságát a megalapozottabb sebezhetőségekkel szemben, a Metasploit szintén a rendelkezésére áll.

Tapasztalataink szerint ez az eszköz bizonyult a legjobb behatolásvizsgálati eszköznek a nagyszabású támadások ellen. A Metasploit különösen ügyes a régi, rejtett és manuálisan nem lokalizálható sebezhetőségek felkutatásában.

A Metasploit ingyenes és kereskedelmi változatban is elérhető; az Ön igényei alapján választhat.

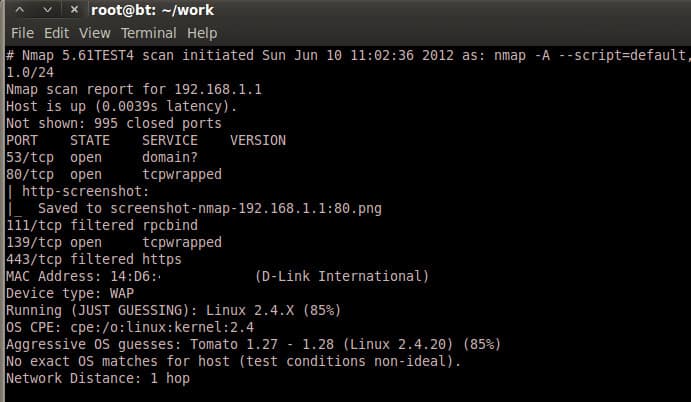

Nmap

Az Nmap, a Network Mapper rövidítése, egy teljesen ingyenes és nyílt forráskódú eszköz az informatikai rendszerek ellenőrzésére számos sebezhetőség szempontjából. Az Nmap hasznos a különböző feladatok leküzdésében, beleértve az állomás vagy az adminisztráció üzemidejének megfigyelését és a hálózati támadási felületek feltérképezését.

A Nmap folyamatosan fut az összes nagyobb munkakereten, és ésszerű mind a hatalmas, mind a kis hálózatok ellenőrzéséhez. Az Nmap kompatibilis az összes főbb operációs rendszerrel, beleértve a Windows-t, a Linuxot és a Macintosh-t.

Ezzel a segédprogrammal megértheti bármely objektív hálózat különböző tulajdonságait, beleértve a hálózaton elérhető állomáshelyeket, a futó keretrendszerek fajtáját és a beállított csomagcsatornák vagy tűzfalak típusát.

Az Nmap hivatalos weboldaláról töltheti le.

See also: Definitive Guide to Nmap

Wireshark

A WireShark egy nyílt forráskódú rendszerelemző és hibakereső program. Egyszerűsített funkcióval rendelkezik, amellyel nyomon követheted, hogy mi történik a rendszered hálózatán. Ez a de facto szabvány a vállalati használatban és a kis ügynökségeknél egyaránt. A Wiresharkot tudományos intézetek és kormányzati hivatalok is használják. Fejlesztését 1998-ban kezdte el Gerald Combs. Letölthető a Wireshark.

A kiemelkedő funkciók az alábbiakban vannak felsorolva:

- Számos konvenció alapos vizsgálata, folyamatosan újabbak bevonásával, valamint folyamatos frissítésekkel

- Élő és offline tesztelés és értékelés

- Platformok közötti kompatibilitás Windows, Linux, macOS, Solaris, FreeBSD rendszerekkel, NetBSD és számos más rendszerrel

- A kiértékelt hálózati információk felhasználói felületen vagy a TTY-módú TShark segédprogramon keresztül is megtekinthetők

- Gazdag VoIP-vizsgálat

- A rögzítési fájlformátumok széles skálájának, például a tcpdump (libpcap) olvasása/írása, Pcap NG, Catapult DCT2000, Cisco Secure IDS iplog, Microsoft Network Monitor, Network General Sniffer® (tömörített és tömörítetlen), Sniffer Pro, Visual UpTime, WildPackets’ EtherPeek/TokenPeek/AiroPeek, és számos más

- A gzip csomagolt dokumentumok könnyen dekomprimálhatók

- Az egyes konvenciók, köztük az IPsec, ISAKMP, Kerberos, SNMPv3, SSL/TLS, WEP és WPA/WPA2 titkosítás nélküli támogatása

- A gyors, természetes vizsgálat érdekében a csomaglistára árnyékolási elveket lehet alkalmazni.

John the Ripper

Nyugtalanító, hogy sokan könnyen kitalálható jelszavakat használnak, például admin123, password, 123545 stb. A jelszavak feltörése a leggyakoribb kiberbiztonsági szabálysértés, és ez általában a puha jelszavak miatt történik, amelyeket egy jó hardverrel működő modern jelszófeltörő triviálisan, egy másodperc alatt feltörhet. Az ilyen jelszavakkal rendelkező fiókok ezért könnyű prédát jelentenek a hackerek számára; vakmerő önfeledtséggel áshatnak bele a rendszer hálózatába, és olyan információkat lophatnak el, mint a hitelkártyaszámok, a banki jelszavak és az érzékeny adathordozók.

A John the Ripper a legjobb eszköz a teljes rendszer elemzésére a könnyen kitalálható/feltörhető jelszavak után. Valójában szimulált támadást indít a javasolt rendszer ellen, hogy azonosítsa a jelszavak sebezhetőségét.

Az ingyenes verziója forráskód formájában érkezik, amelynek integrálásához nyilvánvalóan szüksége lesz egy fejlesztőre, hogy az Ön vállalati használatra integrálja. A pro verzió azonban könnyen beágyazható. Natív csomagokban kerül terjesztésre (minden operációs rendszerhez egyedileg), és könnyen telepíthető.

Nessus

A Nessus egy másik sebezhetőség-kereső eszköz, de ez is fizetős. Nagyon könnyen használható és zökkenőmentesen működik. Használhatja hálózatának felmérésére, amely részletes összegzést ad a hálózatban található sebezhetőségekről.

A Nessus kiemelt sebezhetőségek, amelyekre a Nessus specializálódott, közé tartoznak a konfigurációs hibák, a gyakori jelszavak és a nyitott portok.

Az írás időpontjában világszerte 27 000 szervezet használja. Három változata van – az első ingyenes, és kevesebb funkcióval rendelkezik, csak alapszintű értékeléseket tartalmaz. Javasoljuk, hogy ha teheti, válassza a fizetős verziókat, hogy hálózata vagy rendszere megfelelő védelmet kapjon a kiberfenyegetésekkel szemben.

Aircrack-ng

Aircrack-ng a wi-fi hálózat sebezhetőségének felmérésére specializálódott. Amikor ezt az eszközt futtatja a számítógépes rendszerén, lefuttatja a csomagokat értékelésre, és az eredményeket egy szöveges fájlban adja meg. Képes a WEP & WPA-PSK kulcsok feltörésére is.

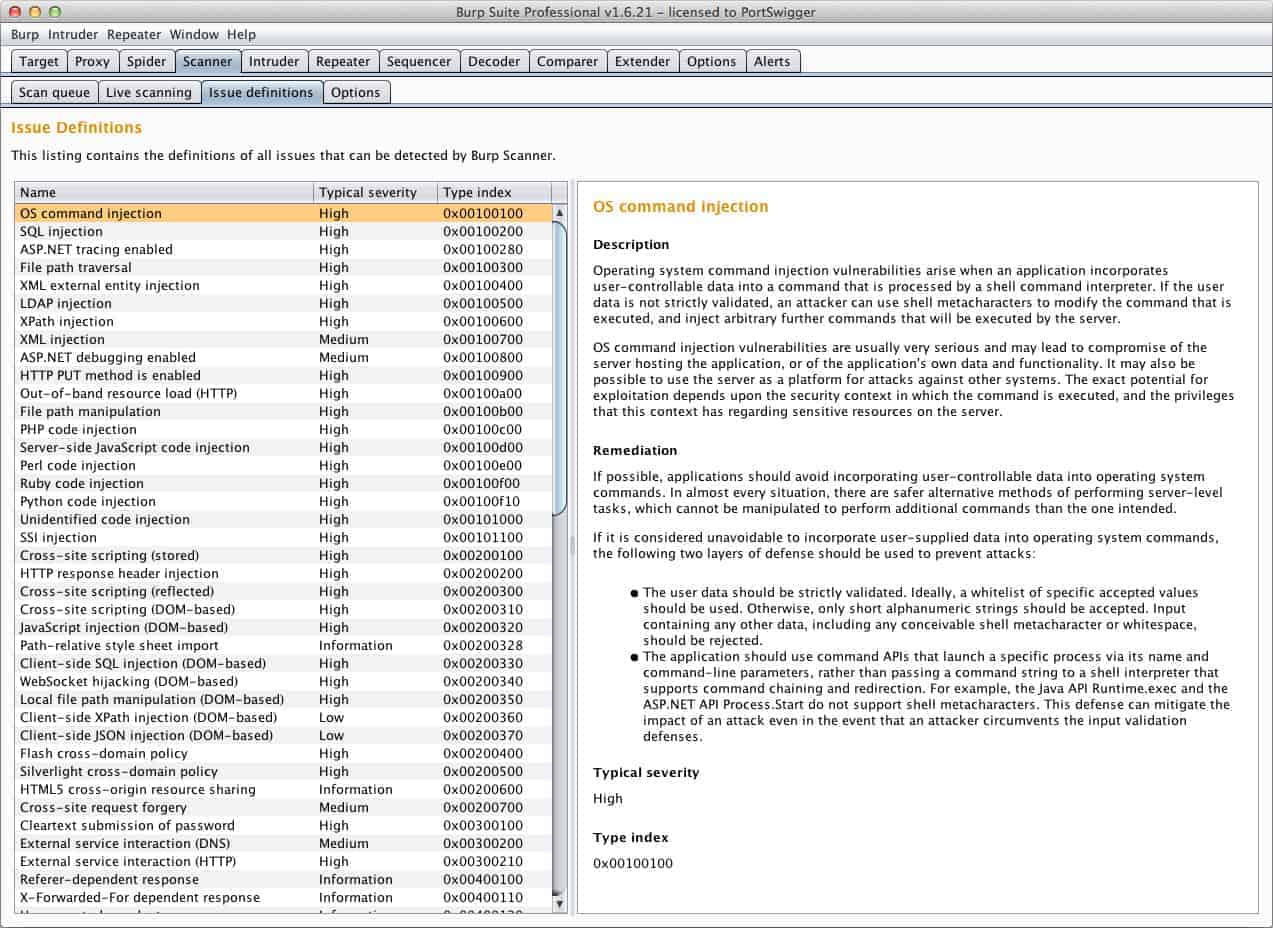

Burp Suite

A Burp Suite egy népszerű eszköz az online alkalmazások biztonságának ellenőrzésére. Különböző eszközöket tartalmaz, amelyek felhasználhatók a megkülönböztető biztonsági tesztek elvégzésére, beleértve az alkalmazás támadási felületének feltérképezését, a program és a célszerverek között zajló kérések és reakciók vizsgálatát, valamint az alkalmazások potenciális fenyegetések ellenőrzését.

A Burp Suite ingyenes és fizetős változatban is elérhető. Az ingyenes alapszintű kézi eszközökkel rendelkezik az ellenőrzési feladatok elvégzéséhez. A fizetős változatot abban az esetben választhatja, ha webes tesztelési képességekre van szüksége.

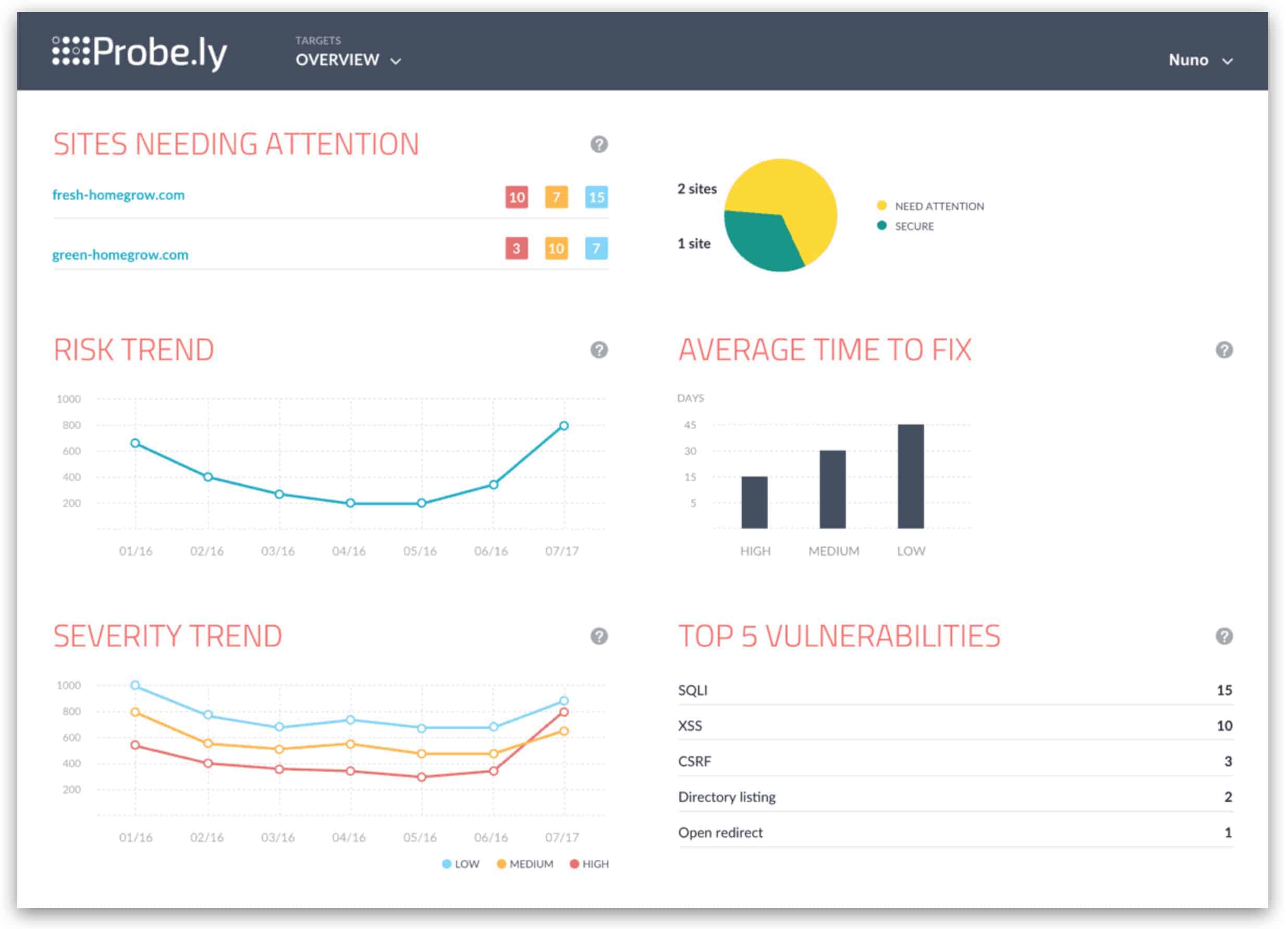

Probely

AProbely szintén egy webalkalmazás-értékelő; a vállalatok arra használják, hogy a fejlesztési fázisban megtalálják a webes alkalmazások sebezhetőségeit. Az ügyfelek megismerhetik vele a sebezhetőségek életciklusát, és útmutatót is kínál a problémák kijavításához. A Probely vitathatatlanul a legjobb tesztelési eszköz a fejlesztők számára.

Főbb jellemzői közé tartozik, hogy:

- Scan for SQL Injections and XSS

- Check 5,000 vulnerability type

- Befejleszthető tartalomkezelő rendszerekhez, mint például a WordPress és a Joomla

- Letölthető API-ként (Megjegyzés: Minden funkció elérhető API formájában)

- Az eredmények PDF formátumban történő rögzítése

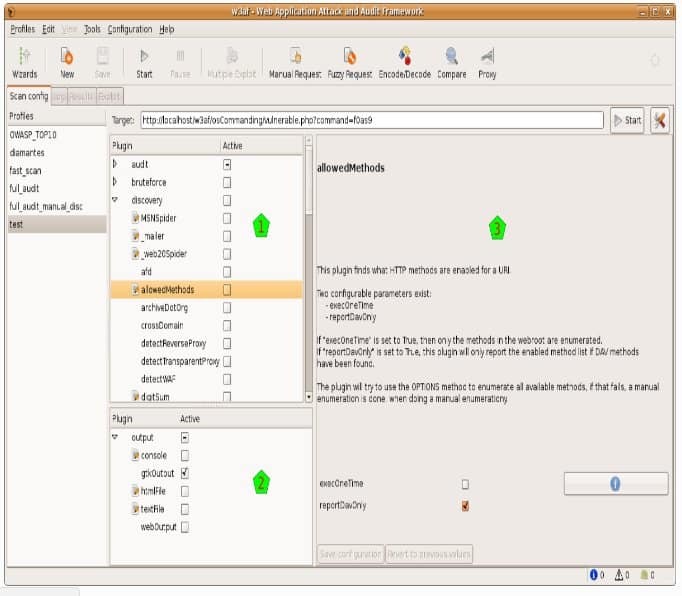

W3af

A W3af egy “hack and review” rendszeréről ismert webes alkalmazás. Háromféle modullal rendelkezik – nyilvánosságra hozatal, felülvizsgálat és támadás -, amelyek ennek megfelelően működnek egy adott weboldalon található sebezhetőségek esetén. Például a w3af felfedező pluginja különböző URL-címeket keres a sebezhetőségek teszteléséhez, majd továbbítja azt a felülvizsgálati modulnak, amely ekkor felhasználja ezeket az URL-címeket a sebezhetőségek kereséséhez.

Ez ugyancsak úgy tervezhető, hogy MITM-közvetítőként működjön tovább. Minden elkapott kérés elküldhető a kérésgenerátornak; miután ez megtörtént, manuális webalkalmazás-tesztelés végezhető változó paraméterek felhasználásával. Rámutat az általa talált sebezhetőségekre is, és leírja, hogy ezeket a sebezhetőségeket hogyan használhatják ki rosszindulatú entitások.

A w3af néhány kiemelkedő jellemzője:

- Proxy

- DNS és HTTP Caching

- Cookie és session kezelése

- HTTP és digest hitelesítés

- Fake Users agent

- Egyéni fejlécek a kérésekhez

A megfelelő eszköz kiválasztása

Nos, ez valóban a pontos igényektől függ. Minden eszköznek megvan a maga erőssége a felhasználók típusai alapján, akiket kiszolgálnak. Némelyik egy adott feladatra szakosodott, míg mások igyekeznek szélesebb körűek lenni. Mint ilyen, az Ön igényeinek megfelelő eszközt kell választania. Ha a teljes rendszerét szeretné felmérni, akkor a Metasploit vagy az Nmap a legmegfelelőbbek közé tartozik. A wi-fi hálózatok felmérésére ott van az Aircrack-ng. A Probely és az Acunetix szintén jó választás a webes alkalmazások vizsgálatához.

VAPT eszközök GYIK

Hányszor futtassak VAPT ellenőrzést?

Futtasson VAPT ellenőrzést havonta egyszer. A legtöbb VAPT-eszköz tartalmaz ütemezőt, így ez a feladat megismételhető anélkül, hogy bárkinek eszébe kellene jutnia, hogy manuálisan elindítsa.

Mennyi ideig tart egy behatolásvizsgálat?

Nincs meghatározott időtartam egy behatolásvizsgálatra, mivel egyes rendszerek nagyobbak, mint mások, és így több vizsgálatot kell elvégezni. Egy teszt ütemezése egy héttől akár egy hónapig is terjedhet, de a kisvállalkozások sokkal gyorsabban végeznek a tesztekkel.

Hogyan készüljön fel egy penetrációs tesztre?

Egy terjedelmi dokumentum elkészítésével és az elvárt eredmények részletezésével világos célokat és korlátokat szab a tesztnek. Ossza szét ezt az információt a tesztben részt vevők között.

- Határozza meg a behatolásteszt időpontját, és ossza be a feladathoz az emberi erőforrásokat.

- Stabilizálja a jelenlegi környezetet az összes függőben lévő javítás alkalmazásával.

- Legyen biztonsági mentés a jelenlegi berendezés beállításairól, fájljairól és adatairól.