Group Policy Central

I den här artikeln kommer jag att tala om hur du kan använda grupprinciper för att styra brandväggen som levereras med Windows, men först vill jag ge dig en liten historik över utvecklingen av den värdbaserade brandväggen i Windows. Brandväggar har länge funnits i åratal för att skydda interna företagsnätverk från angripare utifrån (se bilden nedan).

Med den explosionsartade ökningen av mobila arbetstagare i slutet av 90-talet anslöt fler och fler människor sina bärbara datorer direkt till Internet utan att kunna dra nytta av skyddet från en företagsbrandvägg. I början av 2000-talet blev därför brandväggsprodukter från tredje part, som ZoneAlarm, ett mycket populärt sätt att skydda sig mot attacker. Microsoft lade sedan till en värdbaserad brandvägg i samband med lanseringen av Windows XP/2003 som tyvärr var avstängd som standard. Som ett resultat av att brandväggen var avstängd som standard uppstod ett antal datormaskar, varav de mest anmärkningsvärda var Blaster- och Sasser-masken som spred sig som en löpeld till i stort sett alla Windows-datorer som inte var särskilt säkrade.

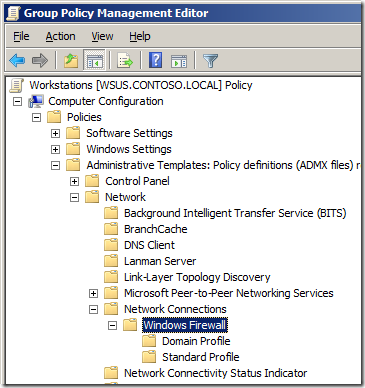

Som ett resultat av detta beslutade Microsoft att göra en stor förändring av hur Windows XP konfigurerades i och med lanseringen av Service Pack 2. När användarna installerade Service Pack 2 uppmanades de nu att slå på brandväggen och på så sätt skydda dem från skadlig kommunikation. Problemet med att aktivera en brandvägg är dock att man i allmänhet blockerar all inkommande trafik som standard, vilket innebär att produkter som Skype och/eller Windows Messenger inte längre kan ta emot inkommande samtal eller meddelanden. För att komma runt detta problem skulle slutanvändarna få en uppmaning när ett program vill öppna en inkommande port i nätverket. Företagets IT-personal kan kontrollera detta för användarna med hjälp av grupprinciper via avsnittet Windows Firewall under Administrativa mallar > Nätverk > Nätverksanslutningar.

Detta var ett bra första steg, men att skapa en uppsättning brandväggsregler med hjälp av den inhemska grupprincipinställningen under Windows Firewall var i bästa fall en utmaning eftersom de flesta inställningarna måste konfigureras manuellt.

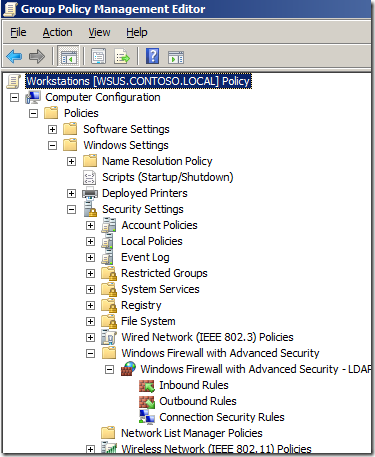

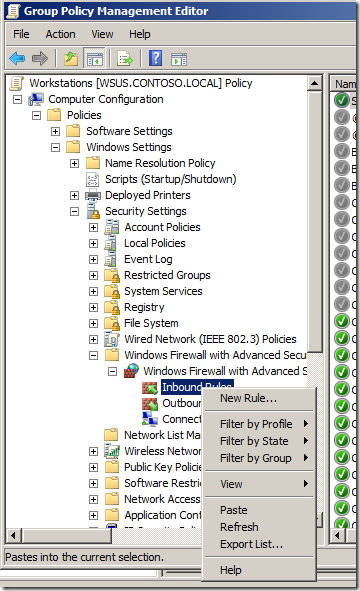

Med lanseringen av Windows Vista/2008 förnyade Microsoft helt och hållet Windows Firewall för att möjliggöra en mycket enklare administration. IT-administratörer har nu mycket mer detaljerad kontroll över hur de kan hantera brandväggsreglerna och de har nu möjlighet att kontrollera både inkommande och utgående kommunikation samt att selektivt aktivera regler beroende på vilket nätverk datorn är ansluten. De ändrade också var du konfigurerade brandväggen via grupprincip till Windows Settings > Security Settings > Windows Firewall with Advanced Security som har aktiverat några coola funktioner som import och export av brandväggsregler som jag kommer att gå in på senare.

Nedan kommer jag att gå igenom ett exempel på en IT-administratör som vill ställa in en standarduppsättning av brandväggsregler för en bärbar dator med Windows 7 och med en regel för att tillåta Skype när den är ansluten hemma och på Internet men inte när den är ansluten till domänen. I verkligheten skulle du normalt sett ha många fler inkommande undantag, men du bör kunna använda detta som en vägledning för att komma igång med att bygga upp din brandväggsregeluppsättning specifikt för din miljö.

För att du ska kunna börja: Om du redan har konfigurerat brandväggsinställningar under det äldre avsnittet ”Windows Firewall” kommer dessa policyregler också att gälla och de två regeluppsättningarna kommer att försöka slås samman med oförutsägbara resultat. Jag rekommenderar att du ser till att inga ”Windows Firewall”-inställningar tillämpas på dina Vista/2008-datorer eller högre och att du endast tillämpar brandväggsinställningen på dessa nyare datorer via grupprincipens säkerhetsalternativ ”Windows Firewall with Advanced Security”.

Konfigurera Windows Firewall Rule

Först kommer vi att konfigurera en referensdator med brandväggsregeln på det sätt som vi vill ha den och sedan utforska dem så att vi kan importera dem till en grupprincip. Att konfigurera brandväggsreglerna på datorn först ger oss en möjlighet att testa reglerna ordentligt innan vi distribuerar dem till andra datorer. Om ger oss också möjlighet att exportera alla regler i en enda åtgärd så att du inte behöver gå igenom den långdragna processen att konfigurera alla regler manuellt en efter en.

I det här exemplet körs Windows 7 på den här datorn och Skype 4.2 är redan installerat.

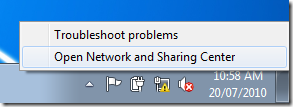

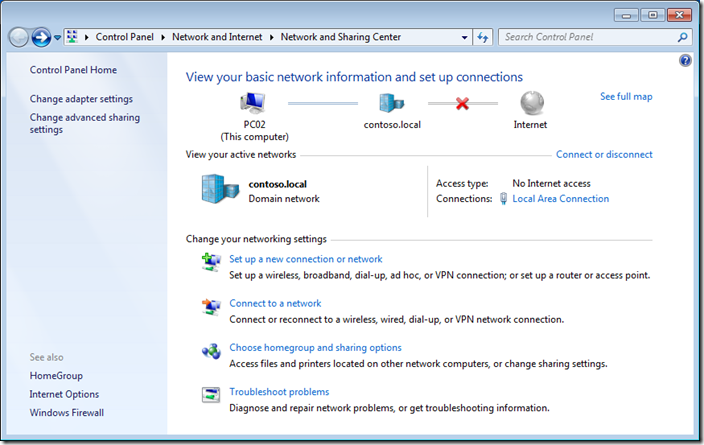

Steg 1. Högerklicka på ikonen för nätverksstatus i systemfältet och klicka på ”Open Network and Sharing Center”

Steg 2. Klicka på ”Windows Firewall” i det nedre vänstra hörnet.

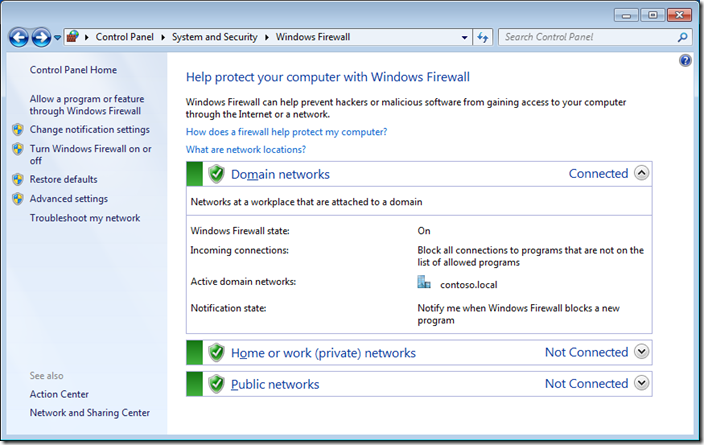

Steg 3 valfritt. Vi kommer att få en snabb översikt över brandväggsreglerna genom att klicka på ”Tillåt ett program eller en funktion genom Windows-brandväggen” i den vänstra rutan.

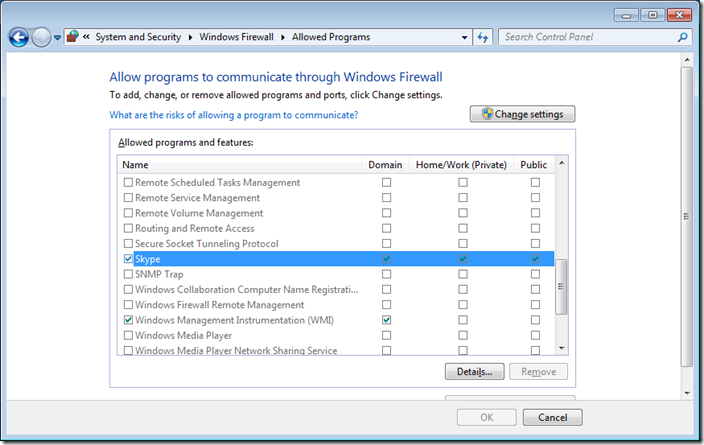

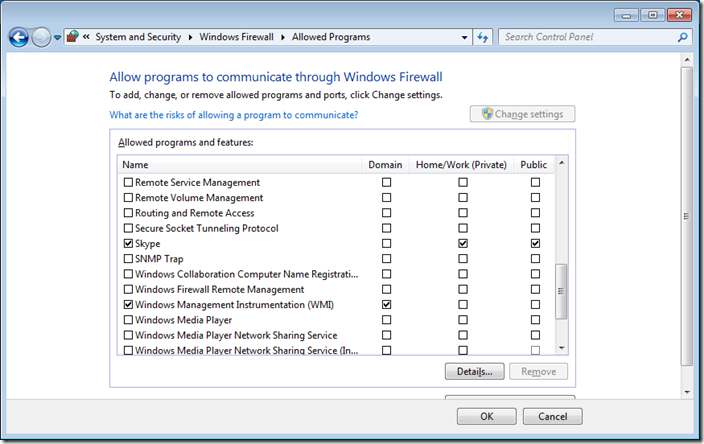

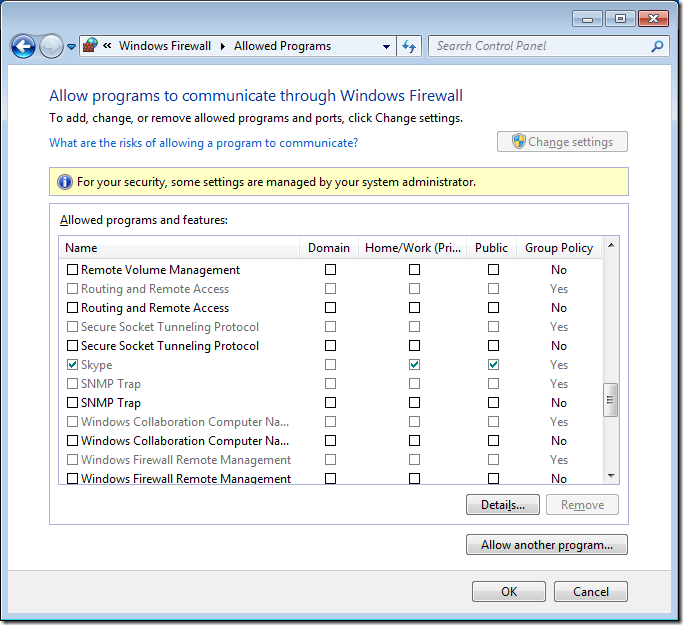

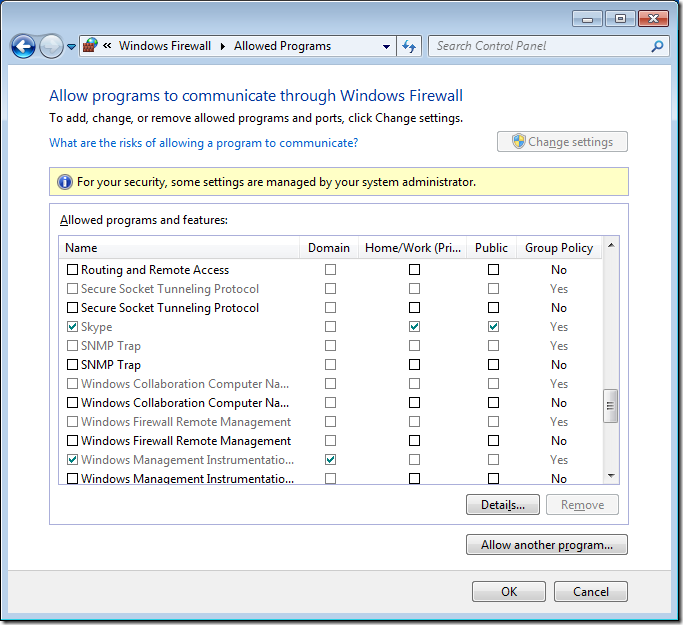

Som du kan se har Skype ställts in så att det fungerar i profiler för domäner, privata och offentliga. I det här exemplet kommer vi att konfigurera detta så att det endast fungerar i profilerna Home/Work och Public så att användarna inte kan använda Skype när de är anslutna till företagsdomänen via LAN.

Observera att alternativen här är låsta eftersom du ännu inte har höjt dina autentiseringsuppgifter.

Steg 4 är valfritt. Klicka på Avbryt

Steg 5. Klicka på ”Avancerade inställningar” i den vänstra rutan.

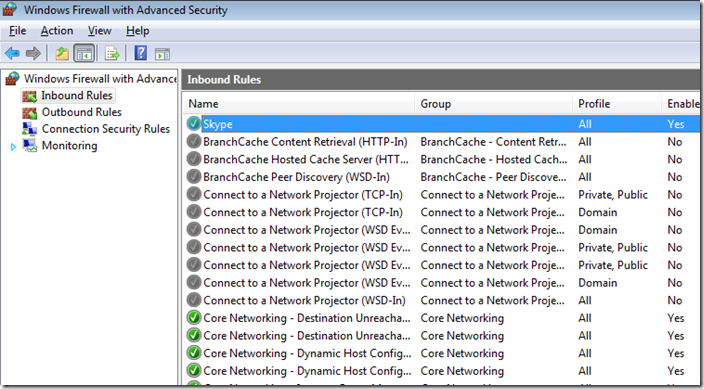

Steg 6. Klicka på ”Inbound Rules” (inkommande regler) och dubbelklicka sedan på posten för brandväggsregeln ”Skype” i den högra kolumnen.

Notera: Den konfigurerade profilen är inställd på ”All”

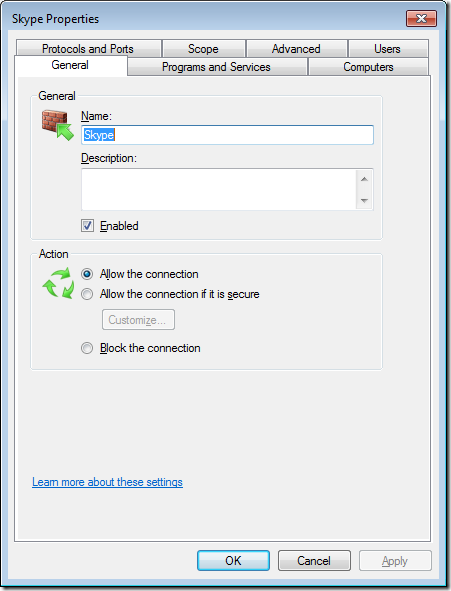

Nu kommer vi att konfigurera Skype-regeln så att den inaktiveras med hjälp av domänprofilen, men du kan också använda den här dialogrutan för egenskaper för att konfigurera andra detaljerade inställningar. Jag rekommenderar att du går igenom alla dessa flikar och bekantar dig med alla inställningar som du kan styra med den här dialogrutan.

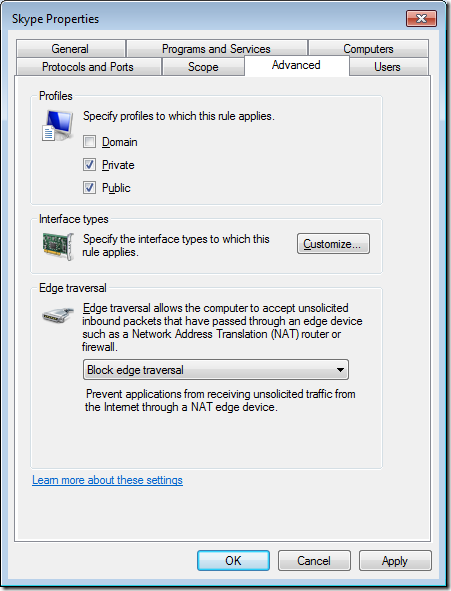

Steg 7. Klicka på fliken ”Avancerat”

Steg 8. Avmarkera kryssrutan ”Domän” och klicka sedan på ”OK”

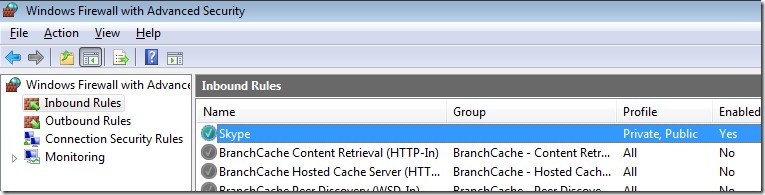

Notera: Profilen är nu konfigurerad till ”Privat, offentlig”

Om du återvänder till alternativet ”Tillåt program att kommunicera trodde Windows-brandväggen” ser du nu att domänalternativet för Skype har avmarkerats.

Nu måste du testa din brandväggsregeluppsättning för att se till att den beter sig som du förväntar dig. Om du antar att allt är okej exporterar du dina brandväggsregler så att du kan importera dem till en grupprincip. Du kanske också vill spara exportera regeluppsättningen innan du börjar för att se till att du har något att gå tillbaka till om du skulle förstöra regeluppsättningen helt och hållet och förstöra ditt nätverk.

Export av Windows brandväggsregler

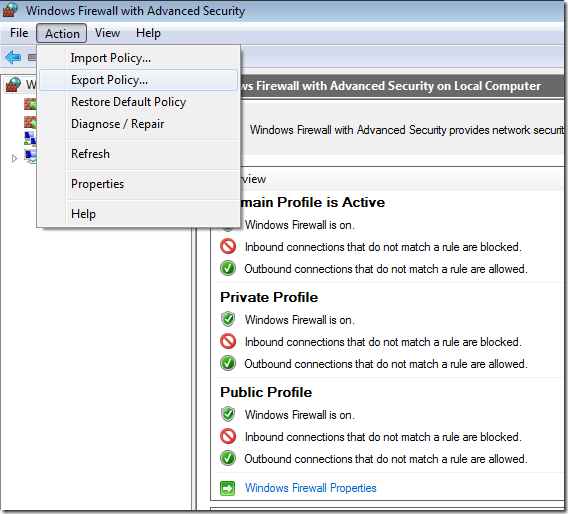

Steg 1. I avsnittet Windows Firewall with Advance Security klickar du på ”Action” i menyn och sedan på ”Export Policy”

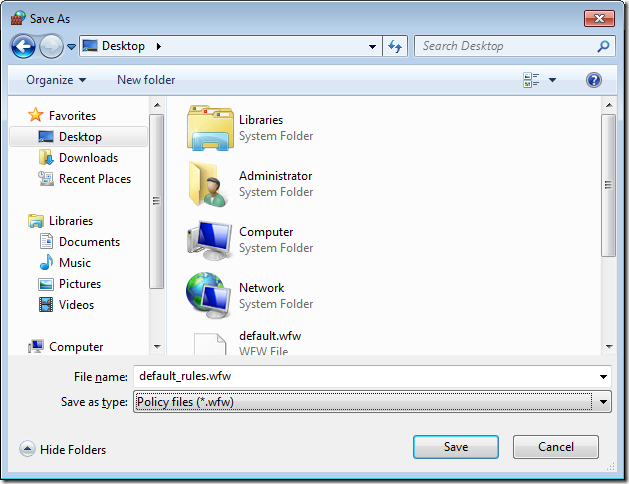

Steg 2. Välj en plats att spara brandväggsreglerna på och skriv sedan namnet på filen du vill spara dem som (t.ex. default_rules.wfw) och klicka sedan på ”Save”.

Observera: Om du har varit tvungen att höja dig som en annan användare för att ändra brandväggsreglerna kommer du att spara filen i profilen för administratörskonton.

Steg 3. Klicka på ”OK”

Import av Windows brandväggsregler till en grupprincip

Nu när du har exporterat brandväggsreglerna ska vi nu importera den exporterade filen till en grupprincip så att du kan tillämpa samma regeluppsättning på alla arbetsstationer i nätverket.

Steg 1. Redigera ett grupprincipobjekt (GPO) för den dator som du vill att brandväggsreglerna ska tillämpas på.

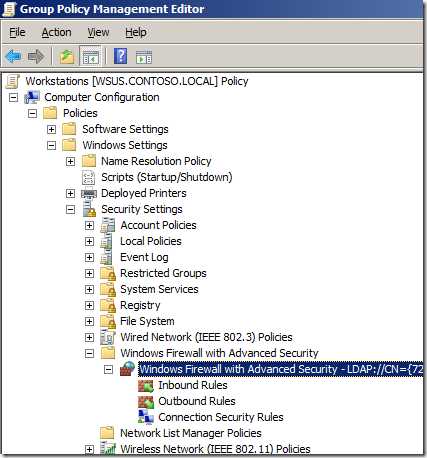

Steg 2. Öppna Datorkonfiguration > Policyer > Windows-inställningar > Säkerhetsinställningar > Windows Firewall med avancerad säkerhet och klicka på ”Windows Firewall med avancerad säkerhet”

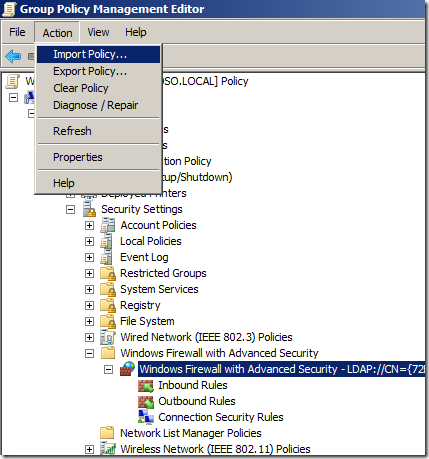

Steg 3. I menyn klickar du på ”Action” och sedan på ”Import Policy…”.

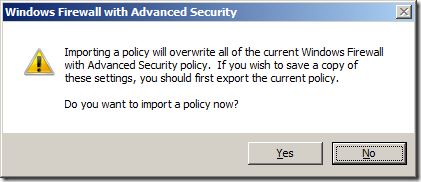

Steg 4. Klicka på ”Yes”

Anmärkningar: Detta är okej om du inte har gjort detta tidigare, men om det är andra gången du gör detta kanske du vill skapa ett nytt grupprincipobjekt och importera reglerna till det för att inte förstöra dina befintliga policyregler.

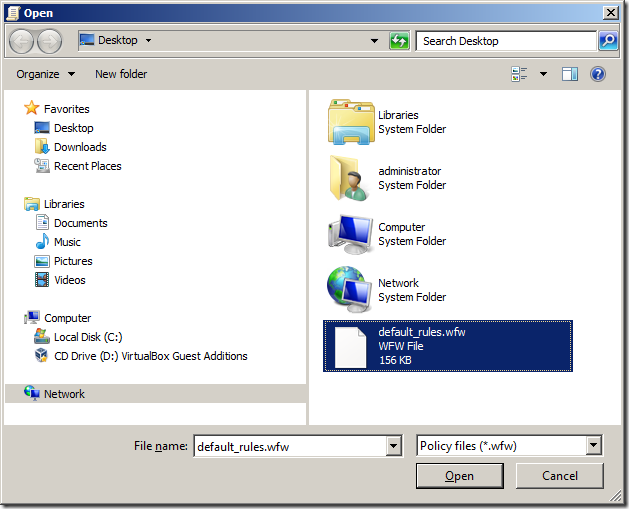

Steg 5. Välj exportfilen för brandväggsregler som skapades tidigare och klicka på ”Öppna”

Vänta…

Steg 6. Klicka på ”OK”

Gjort.

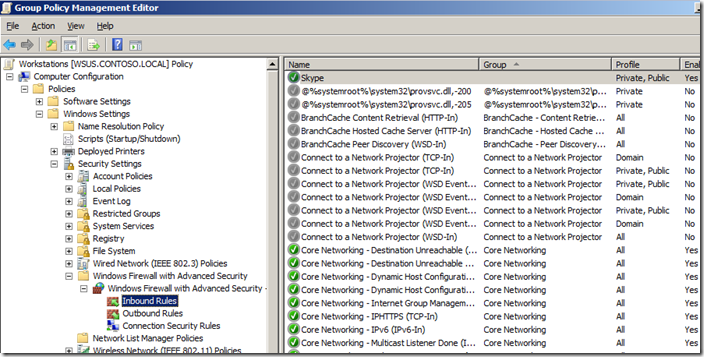

Du kan nu granska de regler som har importerats till GPO:n.

Notera: Du kan se hur Skype-regeln är konfigurerad som Privat, Offentlig som vi konfigurerade tidigare på den lokala datorn. Om du vill ändra det igen kan du enkelt dubbelklicka på regeln och anpassa regeln som du vill härifrån.

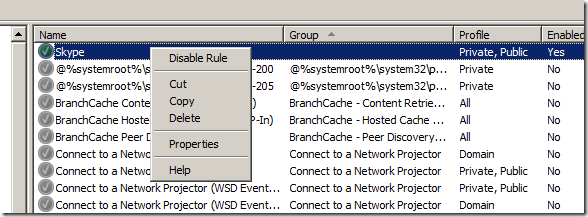

Du kan också selektivt inaktivera regler och klippa, kopiera & klistra in regler mellan separata GPO:er. Så här skulle du sammanföra regler om du importerade regeluppsättningen från till ett nytt GPO i steg 4.

Hur du kopierar, tar bort eller inaktiverar en regel…

Hur du klistrar in en regel i en befintlig policy…

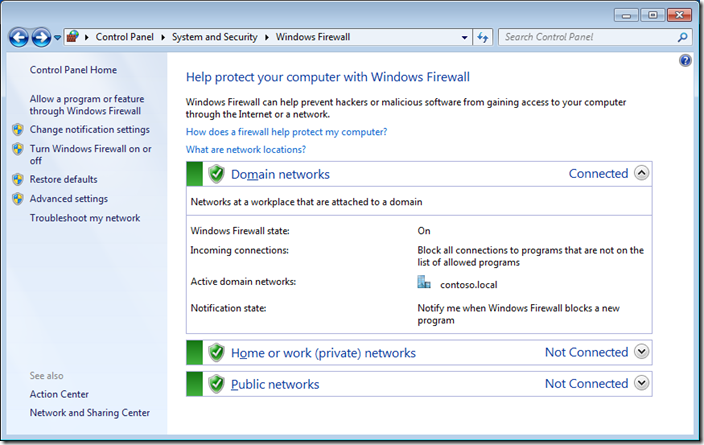

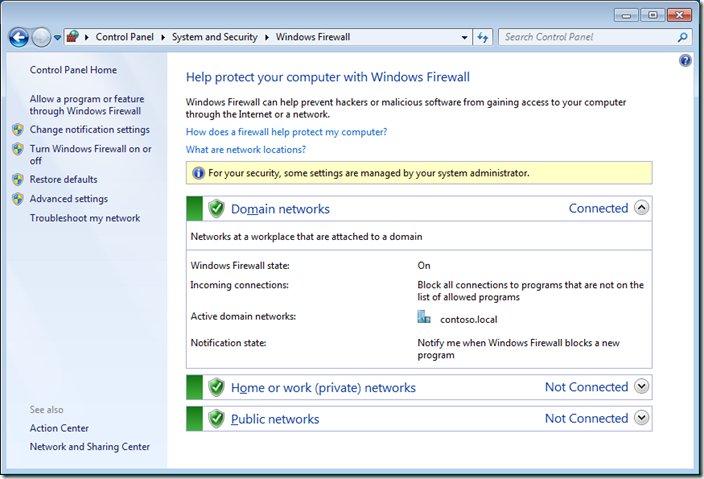

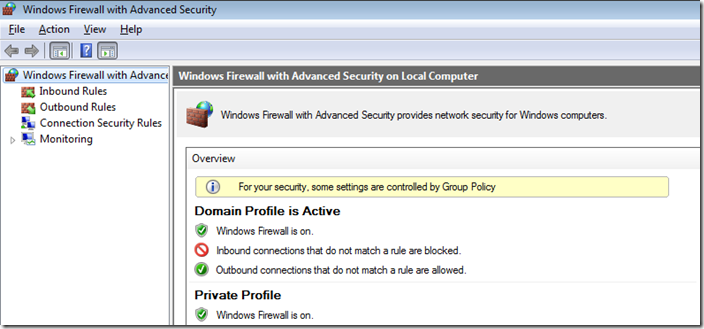

Du bör nu få meddelande om att i alla brandväggsdialogrutor (se bilderna nedan) på arbetsstationen att brandväggspolicyn nu styrs via grupprinciper.

Notera den nya kolumnen där det står att vädret konfigureras av grupprinciper. Varje regel listas två gånger eftersom den ena representerar den brandväggsregel som styrs via grupprinciper och som inte kan konfigureras och den andra representerar den lokala regeln som fortfarande kan aktiveras av den lokala administratören.

Hur man uteslutande tillämpar brandväggsregler för grupprinciper

Om du inte vill att den lokala administratören ska kunna tillämpa ytterligare brandväggsregler på nätverket kan du också konfigurera det så att grupprincipreglerna uteslutande tillämpas på den lokala brandväggen.

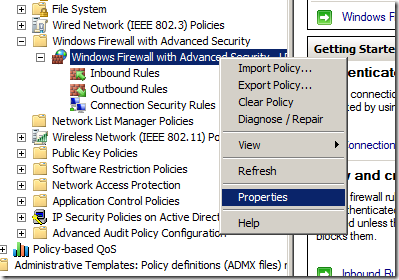

Steg 1. Öppna återigen samma grupprincipobjekt som du har tillämpat brandväggsreglerna och navigera till Datorkonfiguration > Policyer > Windows-inställningar > Säkerhetsinställningar > Windows-brandvägg med avancerad säkerhet och högerklicka på ”Windows-brandvägg med avancerad säkerhet” och klicka på ”Egenskaper”

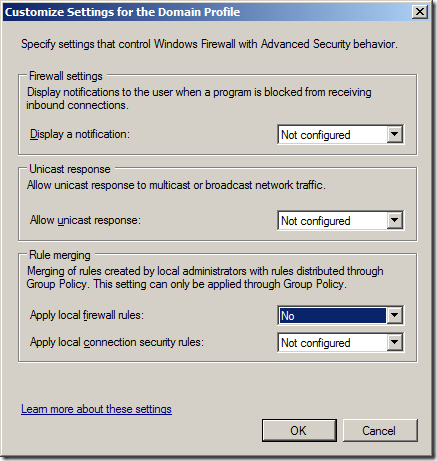

Steg 2. Klicka på knappen ”Anpassa…” i avsnittet Inställningar

Steg 3. Ändra alternativet ”Applicera lokala brandväggsregler:” till ”Nej” och klicka på OK

Om du nu går tillbaka till ”Tillåtna program” under ”Windows-brandvägg” kommer du att märka att kolumnen Domän nu är helt gråmarkerad och att inga regler kan appliceras på domänprofilen, även om du är lokal administratör.

Förhoppningsvis har detta gett dig tillräckligt med information för att du ska kunna börja styra din Windows-brandvägg med grupprinciper.

Om du känner dig riktigt äventyrlig kan du också göra samma sak med dina servrar för att hålla dem säkra eftersom de är mycket mer statiska när det gäller kraven på brandväggsregler, vilket gör dem ännu enklare att hantera. Du kan till exempel exportera brandväggsreglerna för din SQL-server och sedan importera dem till ett GPO som tillämpas på alla dina andra SQL-servrar. När du flyttar ett datorobjekt till SQL-serverns OU-område ställs brandväggsreglerna in och tillämpas automatiskt.