13 Cele mai bune 13 cele mai bune instrumente de evaluare a vulnerabilității și de testare a penetrării (VAPT)

Evaluarea vulnerabilității și testarea penetrării (VAPT) este un proces de securizare a sistemelor informatice împotriva atacatorilor prin evaluarea acestora pentru a găsi lacune și vulnerabilități de securitate.

Câteva instrumente VAPT evaluează un sistem sau o rețea IT completă, în timp ce altele efectuează o evaluare pentru o anumită nișă. Există instrumente VAPT pentru testarea securității rețelelor wi-fi, precum și pentru testarea aplicațiilor web. Instrumentele care execută acest proces se numesc instrumente VAPT.

Iată lista noastră cu cele mai bune instrumente de evaluare a vulnerabilității și de testare a penetrării:

- Netsparker Security Scanner EDITOR’S CHOICE Instrument automat de scanare a vulnerabilităților și de testare a pătrunderii disponibil din cloud sau pentru instalare pe Windows.

- Acunetix Web Vulnerability Scanner (GET DEMO) Un scaner de vulnerabilități și un sistem de testare a pătrunderii pentru site-uri web care poate fi instalat la fața locului sau poate fi accesat ca un serviciu cloud.

- Intruder (FREE TRIAL) Un scaner de vulnerabilități bazat pe cloud cu opțiunea de testare a pătrunderii umane.

- ManageEngine Vulnerability Manager Plus (FREE TRIAL) Un care include un scaner de vulnerabilități și sisteme automate de corectare a punctelor slabe descoperite. Se instalează pe Windows și Windows Server.

- Metasploit Un cadru de testare a penetrării open-source care este disponibil gratuit sau într-o versiune Pro plătită care include asistență profesională. Se instalează pe Windows, Windows Server, RHEL și Ubuntu.

- Nmap Un scaner gratuit de vulnerabilități de rețea cu un front-end, numit Zenmap. Ambele se instalează pe Windows, Linux, BSD Unix și Mac OS.

- Wireshark Un sniffer de pachete popular pentru rețele cu fir și fără fir. Se instalează pe Windows, Linux, Unix și Mac OS.

- John the Ripper Descifrator de parole gratuit, open-source, și detector de tipuri de hash-uri. Se instalează pe Unix, macOS, Windows, DOS, BeOS și OpenVMS.

- Nessus Evaluator de vulnerabilități de aplicații disponibil în versiuni gratuite și cu plată. Se instalează pe Windows, Windows Server, Linux, Mac OS și Free BSD.

- Aircrack-ng Cunoscutul sniffer de pachete de rețea wireless, utilizat pe scară largă de hackeri. Rulează pe Linux.

- Burp Suite O platformă pentru testarea punctelor slabe ale aplicațiilor web. Se instalează pe Linux.

- Probely Un scaner de vulnerabilități pentru aplicații web care este destinat utilizării în timpul dezvoltării. Livrat ca un serviciu cloud.

- W3af Un scaner de aplicații web gratuit, open-source, scris pentru Windows, Linux, Mac OS și Free BSD.

De ce avem nevoie de instrumente VAPT?

Pe măsură ce devenim din ce în ce mai dependenți de sistemele IT, cresc și riscurile de securitate, atât din punct de vedere cantitativ, cât și al domeniului de aplicare. A devenit obligatorie protejarea proactivă a sistemelor IT importante, astfel încât să nu existe încălcări ale securității datelor. Testarea penetrării este cea mai utilă tehnică adoptată de companii pentru a-și proteja infrastructurile IT.

„Având în vedere că peisajul securității cibernetice se schimbă atât de rapid, este imperativ ca organizațiile de toate dimensiunile să își testeze periodic apărarea. Testarea VAPT, efectuată de profesioniști cu experiență în domeniul securității, ajută la identificarea și remedierea vulnerabilităților la nivel de rețea și de aplicații înainte ca acestea să poată fi exploatate de infractori.

„Evitați să cumpărați instrumente VAPT specializate sau să comandați evaluări de la terți fără a lua în considerare pe deplin nevoile afacerii dumneavoastră. Testele variază în ceea ce privește concentrarea, respirația și durata, așa că asigurați-vă că vă acordați timpul necesar pentru a vă analiza pe deplin cerințele pentru a primi cele mai mari beneficii și un raport calitate-preț cât mai bun.” – Mark Nicholls, CTO, Redscan.

Post conex: Alternative la Microsoft Baseline Security Analyzer

Cele mai bune instrumente VAPT

Acest articol trece în revistă zece dintre cele mai bune instrumente VAPT, acordând o atenție deosebită eficienței și eficacității. Unele sunt disponibile gratuit, în timp ce altele vă vor cere să slăbiți corzile pungii.

Netsparker Security Scanner (GET DEMO)

Netsparker Security Scanner este un sistem de securitate a aplicațiilor web care include instrumente de scanare a vulnerabilităților și de testare a penetrării. Scanerul de vulnerabilități include trei faze; pre-execuție, scanare și verificare a vulnerabilității. Verificările de vulnerabilitate utilizează „scanarea bazată pe dovezi”, care nu examinează doar răspunsurile la solicitările web, ci caută prin codul aplicațiilor web.

Verificările de vulnerabilitate acoperă aplicațiile web standard, cum ar fi HTML5, plus aplicațiile de conținut, inclusiv WordPress și Drupal. Sistemele de control al accesului, cum ar fi metodele de autentificare, sunt, de asemenea, incluse în scanarea vulnerabilităților.

Scanerul poate fi setat să ruleze în mod constant și poate transmite alertele de vulnerabilitate către sistemele de urmărire a erorilor și problemelor, inclusiv Jira, Fogbugz și Github. Scanerul poate fi setat să testeze noile aplicații și în timpul fazei de testare a dezvoltării.

Scanerul de vulnerabilități va rula în mod constant, astfel încât noile vulnerabilități din site-urile dvs. web pot fi depistate odată ce sistemul este în producție. Sistemul verifică dacă există configurații greșite în tehnologia de suport, cum ar fi .NET și orice actualizări în codul inclus care sosește din alte surse, cum ar fi sistemele de livrare de conținut.

Instrumentele de testare a penetrării din pachet includ atacuri care utilizează injecția SQL și scriptingul cross-site. Testele pot fi rulate automat și în mod repetat ca parte a programului de scanare a vulnerabilităților. Această automatizare a testelor de securitate elimină riscul de eroare umană și produce scripturi de testare reglementate.

Documentația produsă de Netsparker este conformă cu PCI DSS, astfel încât păstrarea unei biblioteci de documentație în urma scanărilor este un factor important pentru conformitatea cu standardele.

Netsparker este disponibil în trei ediții și poate fi instalat la fața locului sau poate fi accesat ca un serviciu găzduit. Sistemul software la fața locului rulează pe Windows. Puteți obține acces la un sistem demo gratuit al Netsparker pentru a-i evalua capacitățile înainte de a-l cumpăra.

EDITOR’S CHOICE

Netsparker Security Scanner este prima noastră alegere. Simplitatea acestui instrument deghizează cât de puternic este în detectarea celor mai recente vulnerabilități și bug-uri. Interfața este ușor de utilizat, iar întreaga experiență a utilizatorului merge dincolo de detectare. Instrumentele de pen-test îl împuternicesc pe utilizator și oferă un sentiment real de control.

Accesați o demonstrație GRATUITĂ: netsparker.com/product/standard/

OS: Windows

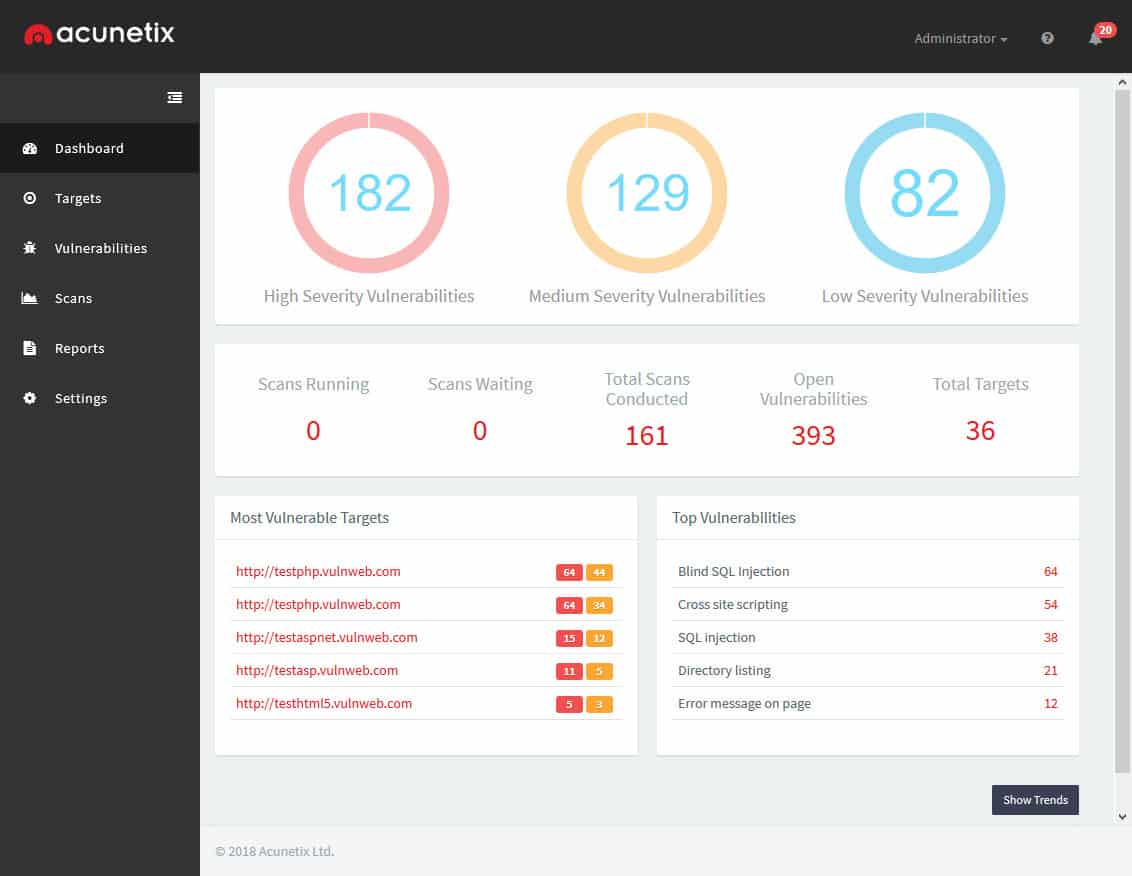

Acunetix Web Vulnerability Scanner (GET DEMO)

Acunetix Web Vulnerability Scanner combină procedurile sale de testare a penetrării cu scanerul de vulnerabilități pentru a crea o detecție automată continuă a amenințărilor pentru paginile web. Sistemul scanează site-urile web construite prin HTML5, JavaScript și API-uri RESTful pentru a descoperi slăbiciunile de securitate. Serviciul scanează, de asemenea, surse externe de cod, cum ar fi sistemul de gestionare și livrare de conținut, WordPress. Procedurile de testare a penetrării din pachet includ injecția SQL și scriptingul cross-site. Rapoartele de securitate produse de instrument sunt conforme cu standardele HIPAA, PCI-DSS și ISO/IEC 27001.

Câteva dintre scanări se bazează pe senzori plasați în codul unui site web și al aplicațiilor sale. Această includere ar putea fi dificil de gestionat pentru multe organizații care nu au propria lor echipă de dezvoltare web. Includerea funcțiilor de colectare a datelor care comunică cu un sistem extern ar putea deveni ea însăși un punct slab al securității informațiilor. Cu toate acestea, această vulnerabilitate potențială nu pare să îngrijoreze lista foarte impresionantă de clienți ai Acutanix, care include Forțele Aeriene ale SUA, AVG și AWS.

Dacă aveți o echipă de dezvoltare web și site-ul dvs. include o mulțime de coduri personalizate, atunci veți putea integra Acutanix în sistemul dvs. de asistență pentru gestionarea dezvoltării. Sistemul de detecție face parte din software-ul de testare a noului cod și va produce o listă de lacune, ineficiențe și vulnerabilități ca rezultat al procedurilor sale de testare, trimițând recomandări de îmbunătățire înapoi prin sistemul de gestionare a proiectului.

Sistemul Acunetix este disponibil pentru instalare la fața locului sau ca serviciu cloud. Puteți arunca o privire asupra modului în care sistemul se comportă pe site-urile dvs. web accesând demo-ul gratuit.

Caracteristicile proeminente includ:

- Detecția injecțiilor SQL, care este cel mai cunoscut tip de atac asupra unui site web

- Capacitatea de a evalua 4,500+ tipuri de vulnerabilități

- O operațiune foarte lină care poate scana rapid sute de pagini

- Eficiență impecabilă

- Compatibilitate cu WAF-urile și capacitatea de a se integra cu SDLC (Software Development Life Cycle)

- Disponibilitate ca versiune desktop sau cloud

Acunetix Web Vulnerability Scanner Register for a FREE Demo

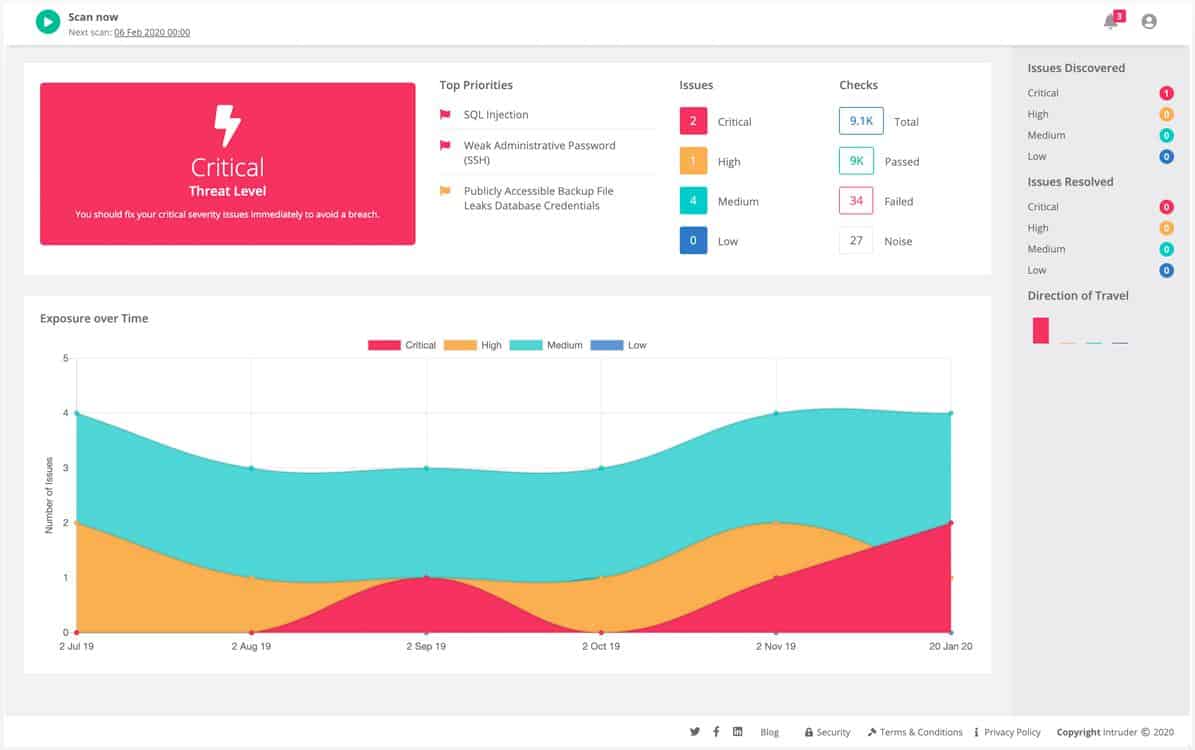

Intruder (FREE TRIAL)

Intruder este o soluție cloud-bazat pe un scaner de vulnerabilități bazat pe cloud. Serviciul este un instrument de securitate permanent care poate fi, de asemenea, lansat la cerere.

Serviciul efectuează o scanare inițială a vulnerabilităților atunci când un client își creează un cont nou. După ce acest audit a fost finalizat, sistemul Intruder așteaptă o actualizare a bazei sale de date de atacuri pentru a primi o actualizare. Odată ce o nouă amenințare a fost identificată, serviciul scanează din nou sistemul, concentrându-se asupra elementelor care oferă exploatări pentru noua tehnică de atac. În cazul în care noi echipamente sau servicii sunt adăugate la sistemul monitorizat, administratorul de sistem va trebui să lanseze o nouă scanare pentru a se asigura că adaosul nu prezintă vulnerabilități.

Intruder este un serviciu de abonament. Abonații au posibilitatea de a alege între trei planuri. Acestea sunt Essential, Pro și Verified. Scanările au loc automat o dată pe lună cu planul Essential. Scanările la cerere nu sunt disponibile cu acest plan, dar sunt incluse cu planul Pro. Planul Verified are toate caracteristicile planului Pro și include, de asemenea, serviciile unor testeri de penetrare umani. Serviciul Intruder este disponibil pentru o perioadă de probă gratuită de 30 de zile.

Intruder Start 30-day FREE Trial

ManageEngine Vulnerability Manager Plus (FREE TRIAL)

ManageEngine Vulnerability Plus este un scaner de vulnerabilități care vine la pachet cu sisteme care vă ajută să rezolvați problemele pe care scanarea le dezvăluie. Acesta este un software on-premise care se instalează pe Windows și Windows Server. Acesta intră în contact cu alte puncte finale dintr-o rețea prin comunicarea cu agenții instalați pe fiecare dispozitiv monitorizat. Acești agenți sunt disponibili pentru Windows, macOS, Linux și Windows Server.

Modulul principal al acestui pachet este un scaner de vulnerabilități. Acesta va verifica toate computerele înscrise, fie periodic, după un program, fie la cerere. Acesta verifică dacă există greșeli de configurare a sistemului, versiuni de software neactualizate, software neautorizat și riscant, precum și slăbiciuni ale sistemului de operare și ale serviciilor.

Sistemul include un manager de patch-uri, care poate fi setat să declanșeze automat o acțiune odată ce a fost identificată o vulnerabilitate. Procesul de lansare a patch-urilor poate fi, de asemenea, reținut pentru aprobare și lansare manuală. Serviciul include, de asemenea, un sistem de aplicare a securității, care implementează o gestionare puternică a parolelor și a accesului.

Vulnerability Manager Plus este disponibil în trei ediții, iar cea mai mică dintre acestea este gratuită. Versiunea gratuită este limitată la monitorizarea a 25 de calculatoare. Cele două ediții cu plată se numesc Professional și Enterprise. Principala diferență între aceste două versiuni este că ediția Professional acoperă un singur site, în timp ce ediția Enterprise este concepută pentru WAN-uri. Ambele sisteme cu plată sunt oferite pe o perioadă de probă gratuită de 30 de zile.

ManageEngine Vulnerability Plus Start 30-day FREE Trial

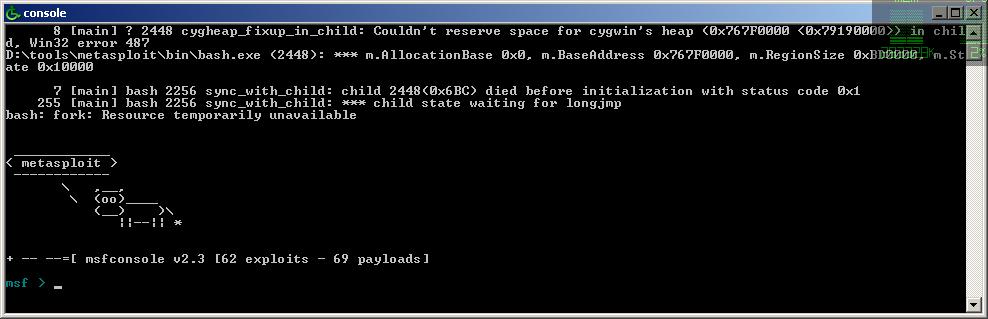

Metasploit

Metasploit este o compilație bine cunoscută de diferite instrumente VAPT. Acesta se află în fruntea acestei liste datorită proeminenței și fiabilității sale. Experții în securitate digitală și alți specialiști IT îl utilizează de o perioadă considerabilă de timp pentru a atinge diferite obiective, inclusiv pentru a găsi vulnerabilități, a supraveghea evaluările riscurilor de securitate și a defini abordări de barieră.

Puteți utiliza instrumentul Metasploit pe servere, aplicații online, sisteme și alte domenii. În cazul în care se descoperă un punct slab de securitate sau o lacună, utilitarul face o înregistrare și o corectează. În cazul în care trebuie să evaluați securitatea cadrului dvs. împotriva unor vulnerabilități mai bine stabilite, Metasploit vă va acoperi și pe dvs. de asemenea.

Din experiența noastră, acest instrument s-a dovedit a fi cel mai bun instrument de testare a penetrării împotriva atacurilor la scară largă. Metasploit este deosebit de priceput la localizarea vulnerabilităților vechi care sunt ascunse și care nu pot fi localizate manual.

Metasploit este disponibil atât în versiune gratuită, cât și în versiune comercială; puteți alege una în funcție de cerințele dumneavoastră.

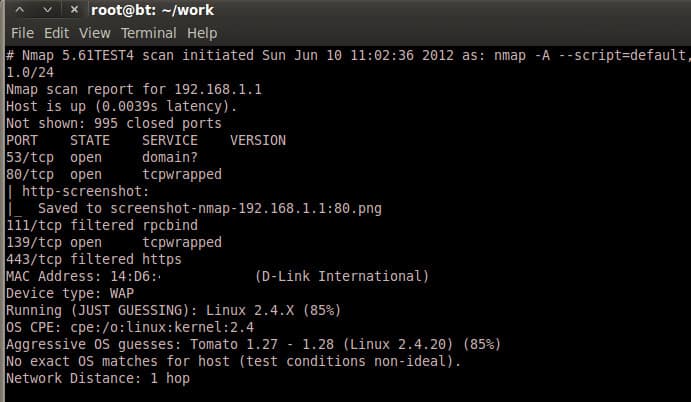

Nmap

Nmap, o abreviere de la Network Mapper, este un instrument complet gratuit și open-source pentru verificarea sistemelor dumneavoastră IT pentru o serie de vulnerabilități. Nmap este util pentru a depăși diferite sarcini, inclusiv pentru a observa timpul de funcționare a gazdelor sau a administrațiilor și pentru a realiza cartografierea suprafețelor de atac ale rețelei.

Nmap continuă să funcționeze pe toate cadrele de lucru majore și este rezonabil pentru verificarea atât a rețelelor uriașe, cât și a celor mici. Nmap este compatibil cu toate sistemele de operare majore, inclusiv Windows, Linux și Macintosh.

Cu acest utilitar, puteți înțelege diferitele atribute ale oricărei rețele obiective, inclusiv gazdele accesibile în rețea, tipul de cadru de lucru care rulează și tipul de canale grupate sau firewall-uri care sunt configurate.

Puteți să-l descărcați de pe site-ul lor oficial pe Nmap.

Vezi și: Nmap: Definitive Guide to Nmap

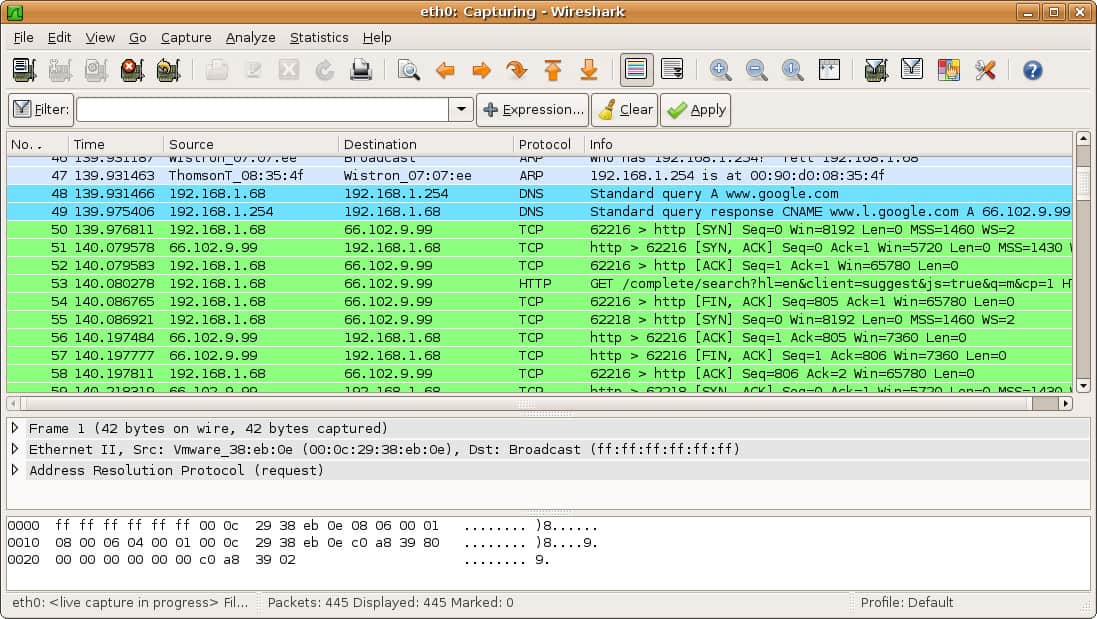

Wireshark

Wireshark este un analizator de sistem open-source și depanator. Are o funcție simplificată care vă permite să monitorizați ceea ce se face în rețeaua sistemului dumneavoastră. Este standardul de facto pentru uz corporativ, precum și pentru agențiile mici. Wireshark este, de asemenea, utilizat de institutele academice și birourile guvernamentale. Dezvoltarea sa a fost începută în 1998 de Gerald Combs. Îl puteți descărca de la Wireshark.

Caracteristicile proeminente sunt enumerate mai jos:

- Investigarea aprofundată a mai multor convenții, cu mai multe fiind incluse în mod constant, precum și actualizări continue

- Testare și evaluare live și offline

- Compatibilitate între platforme cu Windows, Linux, macOS, Solaris, FreeBSD, NetBSD și numeroase altele

- Investigație VoIP bogată

- Citește/scrie o gamă largă de formate de fișiere de captură precum tcpdump (libpcap), Pcap NG, Catapult DCT2000, Cisco Secure IDS iplog, Microsoft Network Monitor, Network General Sniffer® (compactat și necomprimat), Sniffer Pro, Visual UpTime, WildPackets’ EtherPeek/TokenPeek/AiroPeek, și numeroase altele

- Documentele capturate și împachetate cu gzip pot fi decomprimate cu ușurință

- Suport pentru decomprimarea unor convenții, inclusiv IPsec, ISAKMP, Kerberos, SNMPv3, SSL/TLS, WEP și WPA/WPA2

- Principiile de umbrire pot fi aplicate la lista de colete pentru o investigație rapidă și naturală.

Informațiile de rețea evaluate pot fi vizualizate prin intermediul unei interfețe de utilizator sau prin intermediul utilitarului TShark în modul TTY

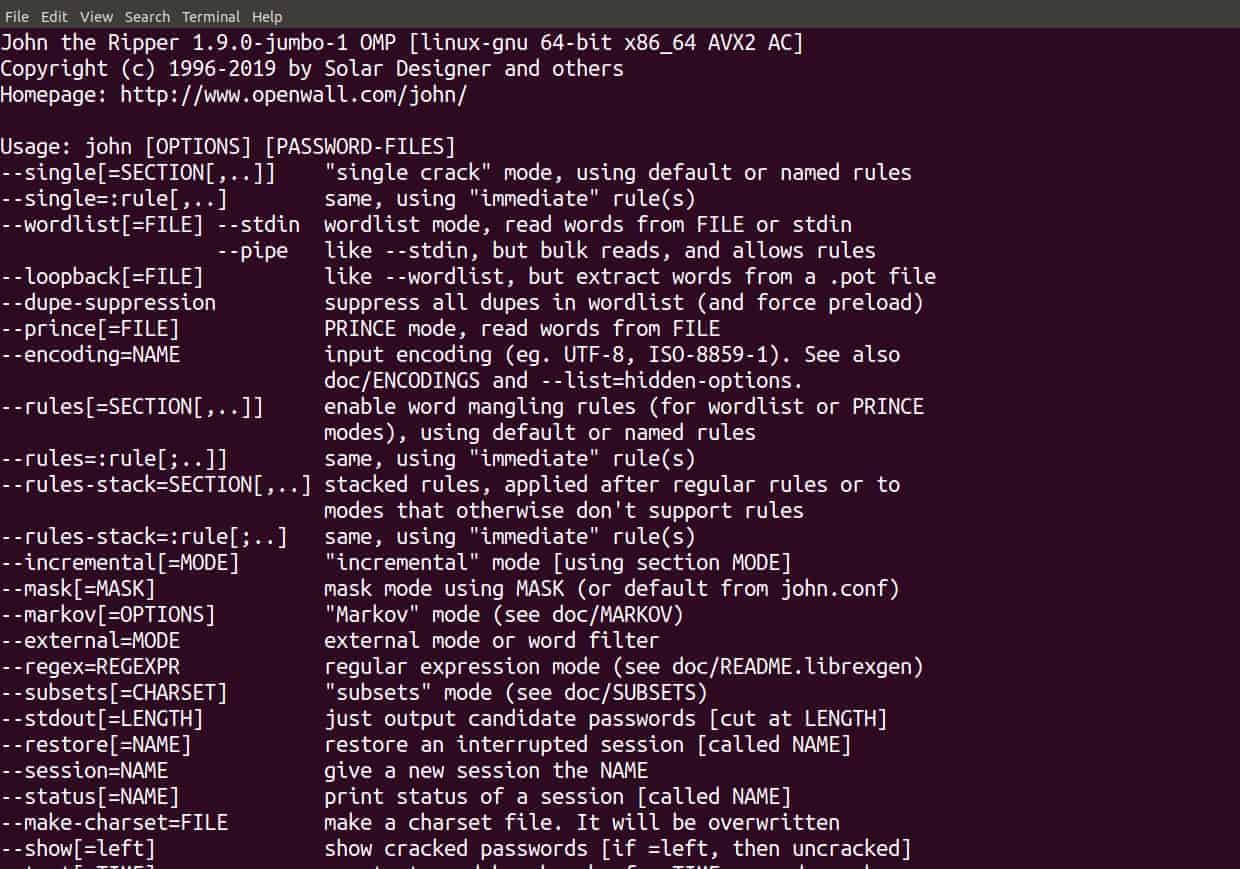

John the Ripper

În mod îngrijorător, mulți oameni folosesc parole ușor de ghicit, cum ar fi admin123, password, 123545 etc. Spargerea parolelor este cea mai frecventă încălcare a securității cibernetice și, de obicei, acest lucru se întâmplă din cauza parolelor soft care pot fi sparte în mod trivial în mai puțin de o secundă de către un spărgător de parole modern care rulează un hardware bun. Conturile cu astfel de parole sunt, prin urmare, o pradă ușoară pentru hackeri; aceștia pot pătrunde cu un abandon nesăbuit în rețeaua sistemului dumneavoastră și pot fura informații precum numere de carduri de credit, parolele de la bancă și medii sensibile.

John the Ripper este cea mai bună unealtă pentru a vă analiza întregul sistem în căutare de parole ușor de ghicit/crackeabil. Acesta lansează de fapt un atac simulat asupra sistemului propus pentru a identifica vulnerabilitățile parolelor.

Versiunea sa gratuită vine sub formă de cod sursă, pe care, evident, veți avea nevoie de un dezvoltator pentru a-l integra pentru uzul companiei dumneavoastră. Versiunea pro, însă, este ușor de încorporat. Este distribuită în pachete native (unice pentru fiecare sistem de operare) și este ușor de instalat.

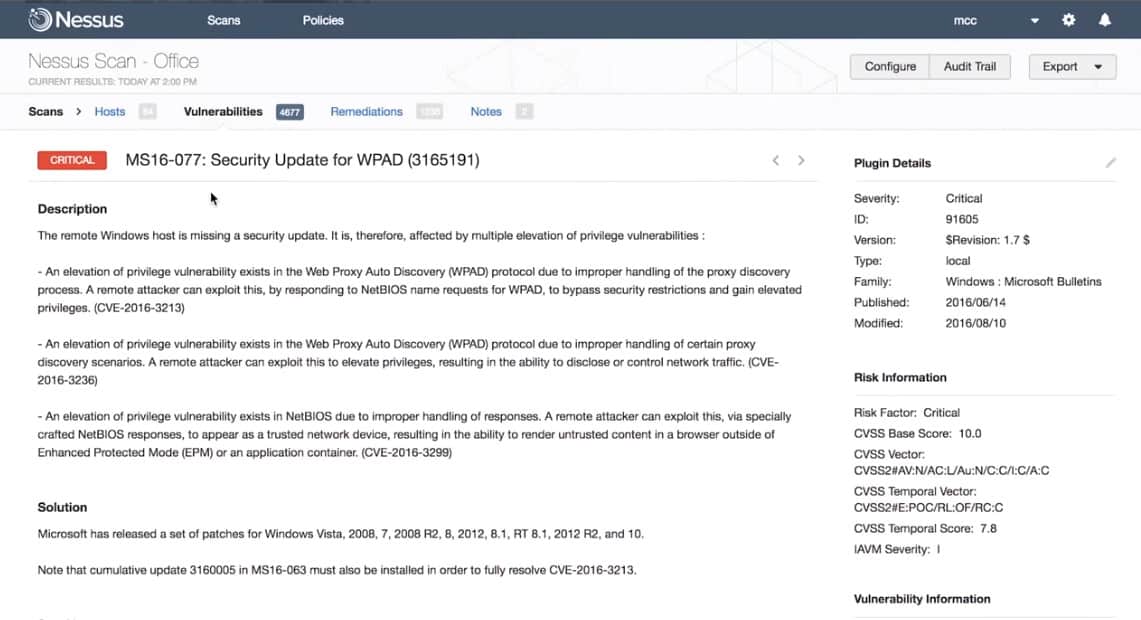

Nessus

Nessus este un alt instrument de detectare a vulnerabilităților, dar este, de asemenea, un instrument plătit. Este foarte ușor de utilizat și funcționează fără probleme. Îl puteți folosi pentru a vă evalua rețeaua, ceea ce vă va oferi o însumare detaliată a vulnerabilităților din rețeaua dumneavoastră.

Vulnerabilitățile proeminente în care Nessus este specializat includ erori de configurare greșită, parole comune și porturi deschise.

În momentul redactării acestui articol, 27.000 de organizații îl folosesc la nivel mondial. Are trei versiuni – prima este gratuită și are mai puține caracteristici, cu doar evaluări la nivel de bază. Vă sugerăm să optați pentru versiunile cu plată, dacă puteți, astfel încât rețeaua sau sistemul dvs. să fie protejat corespunzător împotriva amenințărilor cibernetice.

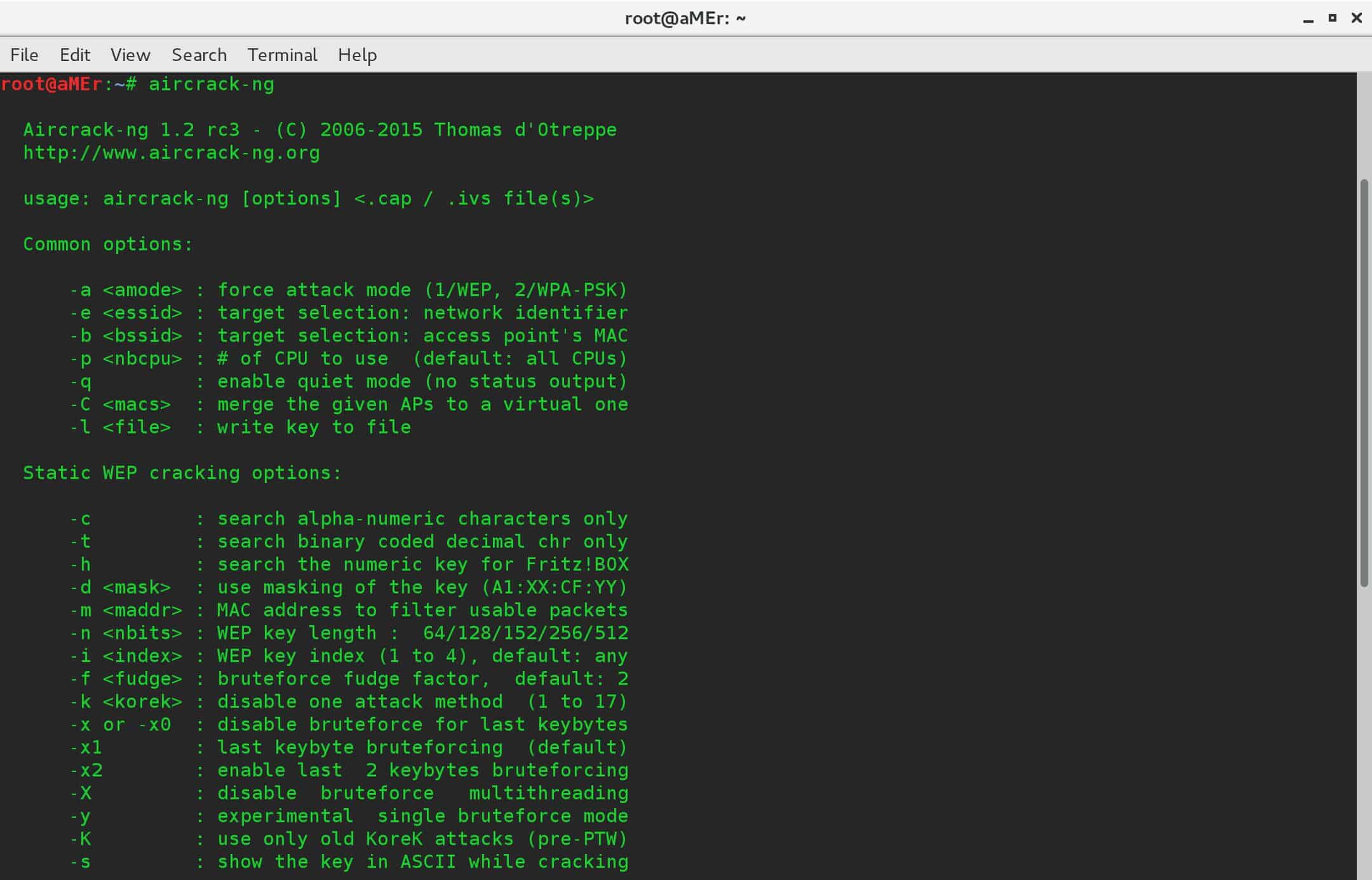

Aircrack-ng

Aircrack-ng este specializat în evaluarea vulnerabilităților din rețeaua dvs. wi-fi. Când rulați acest instrument pe sistemul dvs. informatic, el rulează pachetele pentru evaluare și vă oferă rezultatele într-un fișier text. De asemenea, poate sparge cheile WEP & WPA-PSK.

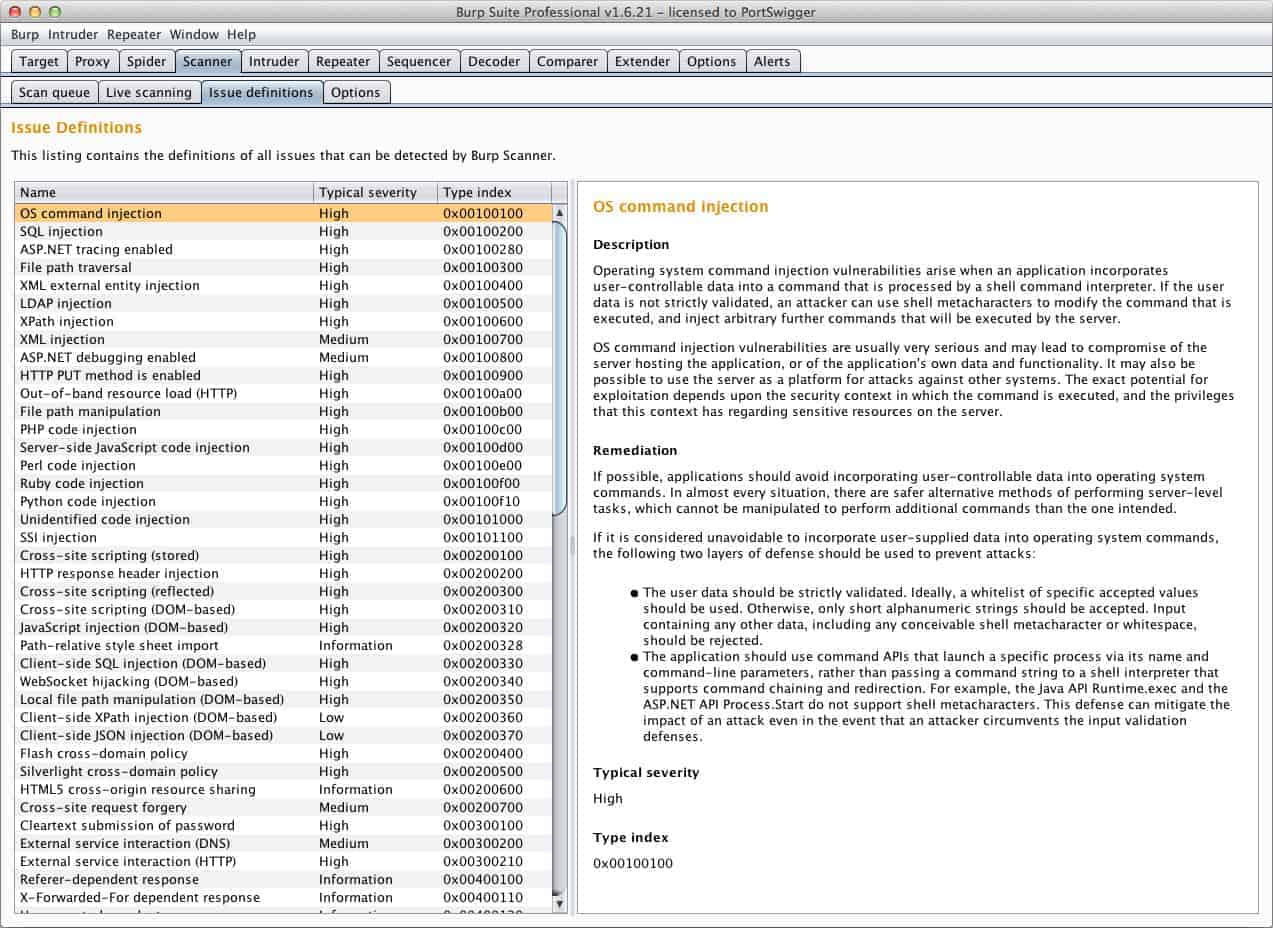

Burp Suite

Burp Suite este un instrument popular pentru verificarea securității aplicațiilor online. Acesta cuprinde diferite dispozitive care pot fi utilizate pentru finalizarea unor teste de securitate distincte, inclusiv cartografierea suprafeței de atac a aplicației, investigarea solicitărilor și reacțiilor care au loc între program și serverele de obiectiv și verificarea aplicațiilor pentru potențiale amenințări.

Burp Suite este disponibil atât în versiune gratuită, cât și cu plată. Cea gratuită dispune de dispozitive manuale de bază pentru efectuarea exercițiilor de verificare. Puteți opta pentru versiunea cu plată în cazul în care aveți nevoie de capabilități de testare web.

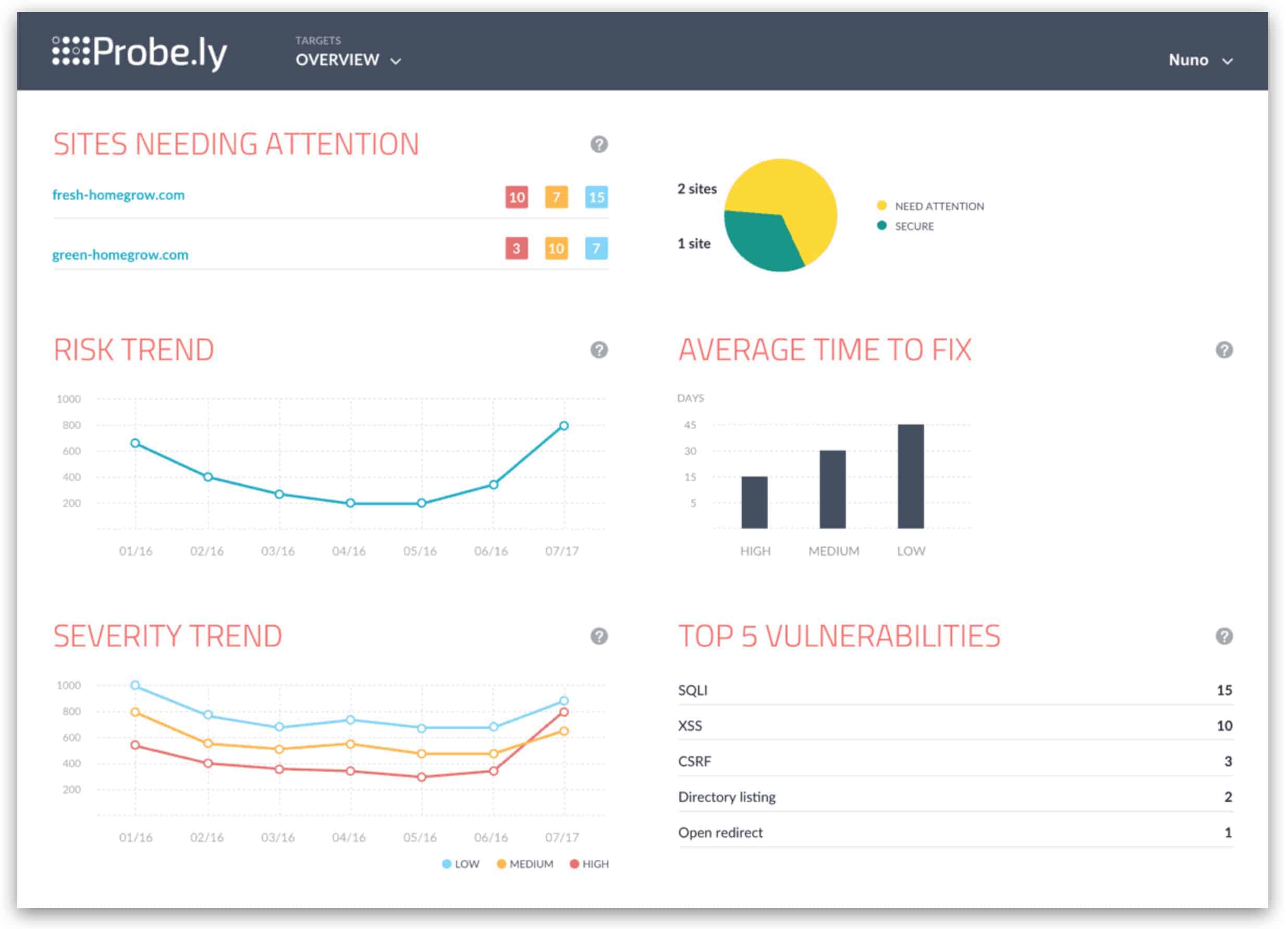

Probely

Probely este, de asemenea, un evaluator de aplicații web; companiile îl folosesc pentru a găsi vulnerabilități în aplicațiile lor web în faza de dezvoltare. Acesta le permite clienților să cunoască ciclul de viață al vulnerabilităților și oferă, de asemenea, un ghid de remediere a problemelor. Probely este, fără îndoială, cel mai bun instrument de testare pentru dezvoltatori.

Caracteristicile cheie includ capacitatea de a:

- Scana pentru SQL Injections și XSS

- Verifica 5.000 de tipuri de vulnerabilități

- Să fie folosit pentru sisteme de gestionare a conținutului, cum ar fi WordPress și Joomla

- Să fie descărcat ca un API (Notă: toate caracteristicile sunt disponibile sub formă de API)

- Capturați rezultatele în format PDF

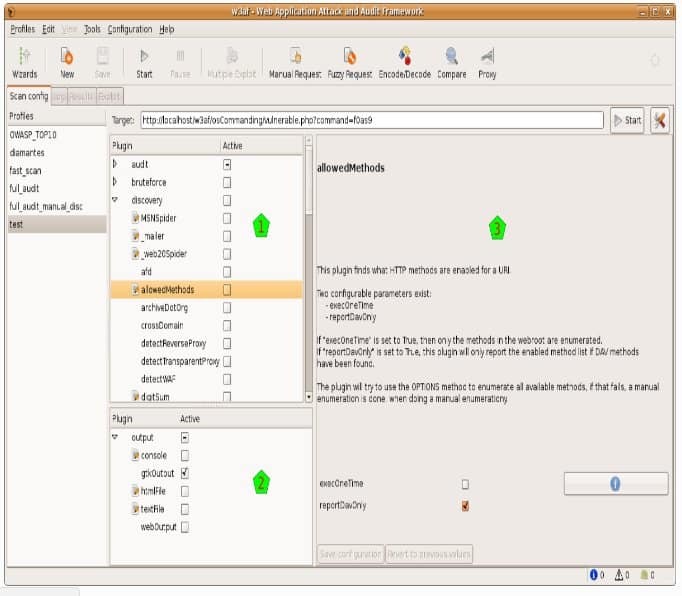

W3af

W3af este o aplicație web cunoscută pentru sistemul său „hack and review”. Are trei feluri de module – dezvăluirea, revizuirea și asaltul – care funcționează în mod corespunzător pentru orice vulnerabilități de pe un anumit site web. De exemplu, un plugin de descoperire din w3af caută diverse URL-uri pentru a testa vulnerabilitățile și apoi le transmite modulului de revizuire, care în acel moment utilizează aceste URL-uri pentru a scana vulnerabilitățile.

De asemenea, poate fi proiectat pentru a continua să funcționeze ca un intermediar MITM. Orice solicitare care este prinsă ar putea fi trimisă către generatorul de solicitări; după ce acest lucru este făcut, se poate efectua testarea manuală a aplicațiilor web utilizând diverși parametri. De asemenea, acesta semnalează vulnerabilitățile pe care le găsește și descrie modul în care aceste vulnerabilități ar putea fi exploatate de entități răuvoitoare.

Câteva caracteristici proeminente ale w3af:

- Proxy

- DNS și HTTP Caching

- Manipularea cookie-urilor și a sesiunilor

- Autentificare HTTP și digest

- Fake Users agent

- Custom headers for requests

Alegerea instrumentului potrivit

Ei bine, asta depinde cu adevărat de nevoile dumneavoastră precise. Toate instrumentele au propriile puncte forte în funcție de tipurile de utilizatori cărora li se adresează. Unele sunt dedicate unei sarcini specifice, în timp ce altele încearcă să aibă un domeniu de aplicare mai larg. Ca atare, ar trebui să optați pentru un instrument în funcție de cerințele dumneavoastră. Dacă doriți să vă evaluați întregul sistem, atunci Metasploit sau Nmap ar fi printre cele mai potrivite. Pentru evaluarea rețelei wi-fi, există Aircrack-ng. Probely și Acunetix sunt, de asemenea, alegeri solide pentru scanarea aplicațiilor web.

VAPT Tools FAQs

Cât de des ar trebui să execut un audit VAPT?

Executați un audit VAPT o dată pe lună. Majoritatea instrumentelor VAPT includ un programator, astfel încât această sarcină poate fi repetată fără ca cineva să fie nevoit să își amintească să o lanseze manual.

Cât durează un test de penetrare?

Nu există o durată stabilită pentru un test de penetrare, deoarece unele sisteme sunt mai mari decât altele și, prin urmare, au mai multe teste care trebuie să fie efectuate. Un program de testare se poate întinde de la o săptămână până la o lună, dar întreprinderile mici și-ar termina testele mult mai repede.

Cum vă pregătiți pentru un test de penetrare?

Stabiliți obiective și limite clare ale testului prin elaborarea unui document privind domeniul de aplicare și detalierea produselor așteptate. Distribuiți aceste informații tuturor celor implicați în test.

- Stabiliți o dată pentru testul de penetrare și alocați resurse umane pentru această sarcină.

- Stabilizați mediul actual prin aplicarea tuturor patch-urilor în așteptare.

- Realizați o copie de siguranță a setărilor, fișierelor și datelor actuale ale echipamentului.

.