13 beste hulpprogramma’s voor kwetsbaarheidsbeoordeling en penetratietests (VAPT)

Vulnerability Assessment and Penetration Testing (VAPT) is een proces voor het beveiligen van computersystemen tegen aanvallers door ze te evalueren om mazen en zwakke plekken in de beveiliging te vinden.

Sommige VAPT-hulpmiddelen beoordelen een compleet IT-systeem of netwerk, terwijl andere een beoordeling uitvoeren voor een specifieke niche. Er zijn VAPT-hulpmiddelen voor het testen van de beveiliging van wifi-netwerken en webapplicaties. Tools die dit proces uitvoeren, worden VAPT-tools genoemd.

Hier volgt onze lijst met de beste tools voor kwetsbaarheidsbeoordeling en penetratietests:

- Netsparker Security Scanner EDITOR’S CHOICE Geautomatiseerde tool voor het scannen van kwetsbaarheden en penetratietesten die beschikbaar is vanuit de cloud of voor installatie op Windows.

- Acunetix Web Vulnerability Scanner (GET DEMO) Een kwetsbaarheidsscanner en penetratietestsysteem voor websites die ter plaatse kan worden geïnstalleerd of toegankelijk is als een cloudservice.

- Intruder (FREE TRIAL) Een cloud-gebaseerde kwetsbaarheidsscanner met de mogelijkheid van menselijke penetratietests.

- ManageEngine Vulnerability Manager Plus (FREE TRIAL) Een die een kwetsbaarheidsscanner en geautomatiseerde systemen bevat om ontdekte zwakke plekken te patchen. Installeert op Windows en Windows Server.

- Metasploit Een open-source penetratietestframework dat gratis verkrijgbaar is of in een betaalde Pro-versie die professionele ondersteuning omvat. Wordt geïnstalleerd op Windows, Windows Server, RHEL en Ubuntu.

- Nmap Een gratis netwerk-kwetsbaarheidsscanner met een front-end, genaamd Zenmap. Beide zijn te installeren op Windows, Linux, BSD Unix, en Mac OS.

- Wireshark Een populaire pakketsnuffelaar voor bekabelde en draadloze netwerken. Wordt geïnstalleerd onder Windows, Linux, Unix, en Mac OS.

- John the Ripper Gratis, open-source password cracker, en hash type detector. Installeert op Unix, macOS, Windows, DOS, BeOS, en OpenVMS.

- Nessus Kwetsbaarheidsonderzoeker voor applicaties, beschikbaar in gratis en betaalde versies. Installeert op Windows, Windows Server, Linux, Mac OS, en Free BSD.

- Aircrack-ng Bekende wireless network packet sniffer die veel gebruikt wordt door hackers. Draait op Linux.

- Burp Suite Een platform voor het testen van zwakke plekken in webapplicaties. Wordt geïnstalleerd op Linux.

- Probely Een kwetsbaarheidsscanner voor webtoepassingen die bedoeld is voor gebruik tijdens de ontwikkeling. Geleverd als een cloud service.

- W3af Een gratis, open-source webapplicatiescanner geschreven voor Windows, Linux, Mac OS, en Free BSD.

Waarom hebben we VAPT-tools nodig?

Naarmate we meer en meer afhankelijk worden van IT-systemen, nemen ook de beveiligingsrisico’s toe, zowel in kwantiteit als in omvang. Het is verplicht geworden om belangrijke IT-systemen proactief te beschermen, zodat er geen inbreuken op de gegevensbeveiliging plaatsvinden. Penetratietesten zijn de meest nuttige techniek die bedrijven gebruiken om hun IT-infrastructuur te beveiligen.

“Nu het cyberbeveiligingslandschap zo snel verandert, is het noodzakelijk dat organisaties van elke omvang regelmatig hun verdediging testen. VAPT-tests, uitgevoerd door ervaren beveiligingsprofessionals, helpen bij het identificeren en aanpakken van kwetsbaarheden op netwerk- en applicatieniveau voordat ze door criminelen kunnen worden uitgebuit.

“Vermijd het kopen van gespecialiseerde VAPT-tools of het laten uitvoeren van assessments door derden zonder de behoeften van uw bedrijf volledig te overwegen. Tests variëren in focus, ademhaling en duur, dus zorg ervoor dat u de tijd neemt om uw vereisten volledig te scopen om het grootste voordeel en waar voor uw geld te krijgen.” – Mark Nicholls, CTO, Redscan.

Gerelateerd bericht: Alternatieven voor Microsoft Baseline Security Analyzer

De beste VAPT tools

Dit artikel gaat over tien van de beste VAPT tools, met zorgvuldige afweging voor efficiëntie en effectiviteit. Sommige zijn gratis verkrijgbaar, terwijl u voor andere de portemonnee moet trekken.

Netsparker Security Scanner (GET DEMO)

Netsparker Security Scanner is een beveiligingssysteem voor webtoepassingen dat tools voor het scannen op kwetsbaarheden en penetratietests omvat. De kwetsbaarheidsscanner omvat drie fasen: pre-executie, scannen en verificatie van de kwetsbaarheid. Bij de kwetsbaarheidscontroles wordt gebruikgemaakt van “proof-based scanning”, waarbij niet alleen de reacties op webverzoeken worden onderzocht, maar de code van webapplicaties wordt doorzocht.

De kwetsbaarheidscontroles hebben betrekking op standaardwebapplicaties, zoals HTML5, en op contentapplicaties, zoals WordPress en Drupal. Toegangscontrolesystemen, zoals authenticatiemethoden, worden ook in de kwetsbaarhedenscan opgenomen.

De scanner kan worden ingesteld om constant te worden uitgevoerd en kan waarschuwingen over kwetsbaarheden doorsturen naar bug- en issue-trackers, waaronder Jira, Fogbugz en Github. De scanner kan ook worden ingesteld om nieuwe applicaties te testen tijdens de testfase van de ontwikkeling.

De kwetsbaarheidsscanner zal constant draaien, zodat nieuwe kwetsbaarheden in uw websites kunnen worden gespot zodra het systeem in productie is. Het systeem controleert op misconfiguraties in ondersteunende technologie, zoals .NET, en op updates in meegeleverde code die afkomstig is van andere bronnen, zoals content delivery systems.

De penetratietesttools in het pakket omvatten aanvallen die gebruikmaken van SQL-injectie en cross-site scripting. De tests kunnen automatisch en herhaaldelijk worden uitgevoerd als onderdeel van het schema voor het scannen op kwetsbaarheden. Deze automatisering van de beveiligingstests sluit het risico van menselijke fouten uit en produceert gereguleerde testscripts.

De door Netsparker geproduceerde documentatie voldoet aan PCI DSS, dus het behouden van een documentatiebibliotheek van de scans is een belangrijke factor voor normconformiteit.

Netsparker is verkrijgbaar in drie edities en kan on-site worden geïnstalleerd of toegankelijk zijn als een gehoste service. Het onsite softwaresysteem draait op Windows. U kunt toegang krijgen tot een gratis demo-systeem van Netsparker om de mogelijkheden te beoordelen voordat u het koopt.

EDITOR’S CHOICE

Netsparker Security Scanner is onze eerste keuze. De eenvoud van deze tool verbergt hoe krachtig het is in het detecteren van de nieuwste kwetsbaarheden en bugs. De interface is eenvoudig te gebruiken, en de hele gebruikerservaring gaat verder dan detectie. De pentest tools geven de gebruiker meer mogelijkheden en bieden een echt gevoel van controle.

Toegang tot een GRATIS demo: netsparker.com/product/standard/

OS: Windows

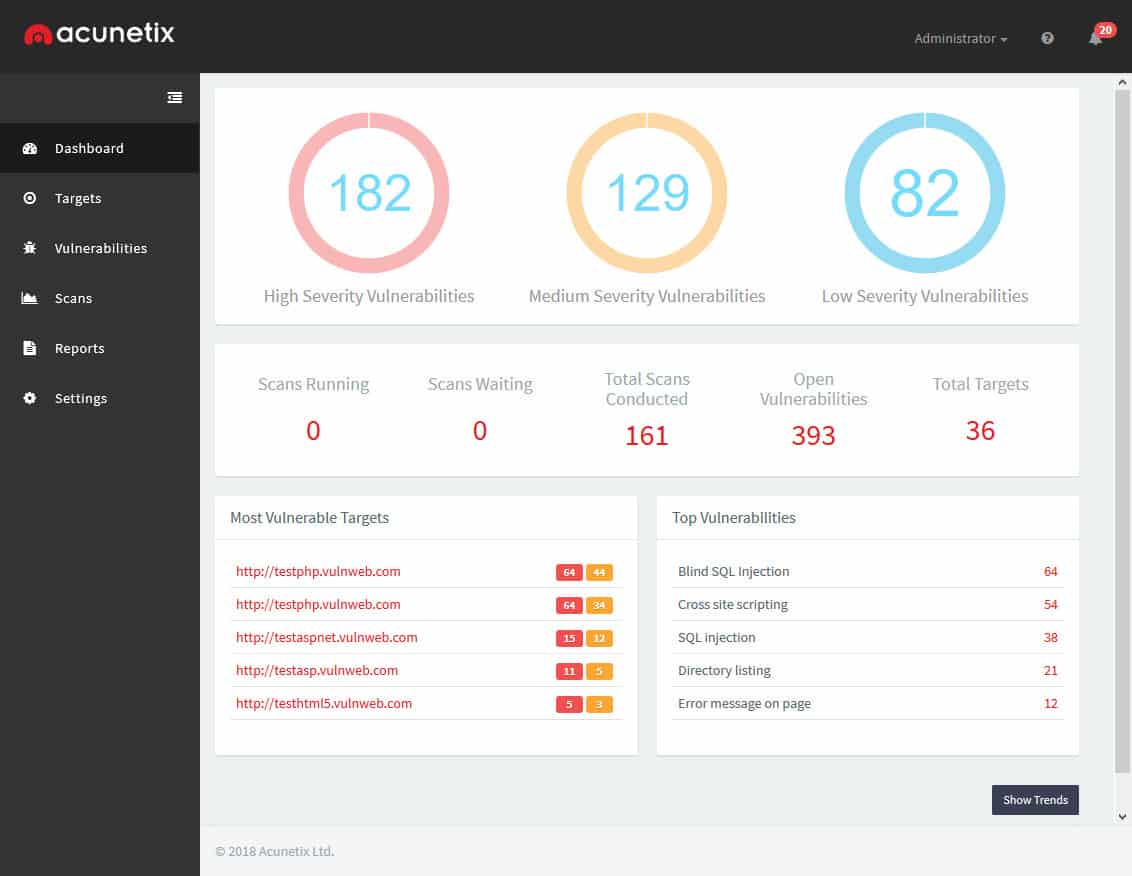

Acunetix Web Vulnerability Scanner (GET DEMO)

Acunetix Web Vulnerability Scanner combineert zijn penetratietestprocedures met zijn kwetsbaarheidsscanner om een continue geautomatiseerde detectie van bedreigingen voor webpagina’s te creëren. Het systeem scant websites die zijn gebouwd met HTML5, JavaScript en RESTful API’s om zwakke plekken in de beveiliging op te sporen. De service scant ook externe codebronnen, zoals WordPress, een systeem voor contentbeheer en -levering. Penetratietestprocedures in het pakket omvatten SQL-injectie en cross-site scripting. De beveiligingsrapporten die door de tool worden geproduceerd, voldoen aan de HIPAA-, PCI-DSS- en ISO/IEC 27001-normen.

Sommige van de scans berusten op sensoren die in de code van een website en de bijbehorende toepassingen worden geplaatst. Voor veel organisaties die niet over een eigen webontwikkelingsteam beschikken, kan dit moeilijk te beheren zijn. Het opnemen van gegevensverzamelende functies die communiceren met een extern systeem zou zelf een zwakke plek in de informatiebeveiliging kunnen worden. Die potentiële kwetsbaarheid lijkt echter geen zorgen te baren voor de zeer indrukwekkende klantenlijst van Acutanix, waaronder de Amerikaanse luchtmacht, AVG en AWS.

Als u wel een webontwikkelingsteam hebt en uw site veel aangepaste code bevat, dan kunt u Acutanix integreren in uw ondersteuningssysteem voor ontwikkelingsbeheer. Het detectiesysteem maakt deel uit van de testsoftware van nieuwe code en produceert als resultaat van zijn testprocedures een lijst met mazen, inefficiënties en kwetsbaarheden, waarbij aanbevelingen voor verbeteringen via het projectbeheersysteem worden teruggestuurd.

Het Acunetix-systeem is beschikbaar voor on-premises installatie of als cloudservice. U kunt een kijkje nemen op hoe het systeem presteert op uw websites door toegang te krijgen tot de gratis demo.

Belangrijke functies zijn onder meer:

- SQL injectie detectie, wat het meest beruchte type aanval op een website is

- De mogelijkheid om 4,500+ typen kwetsbaarheden

- Een zeer soepele werking die snel honderden pagina’s kan scannen

- Een onberispelijke efficiëntie

- Compatibiliteit met WAF’s en de mogelijkheid om te integreren met SDLC (Software Development Life Cycle)

- Beschikbaarheid als desktop- of cloudversie

Acunetix Web Vulnerability Scanner Registreer voor een GRATIS demo

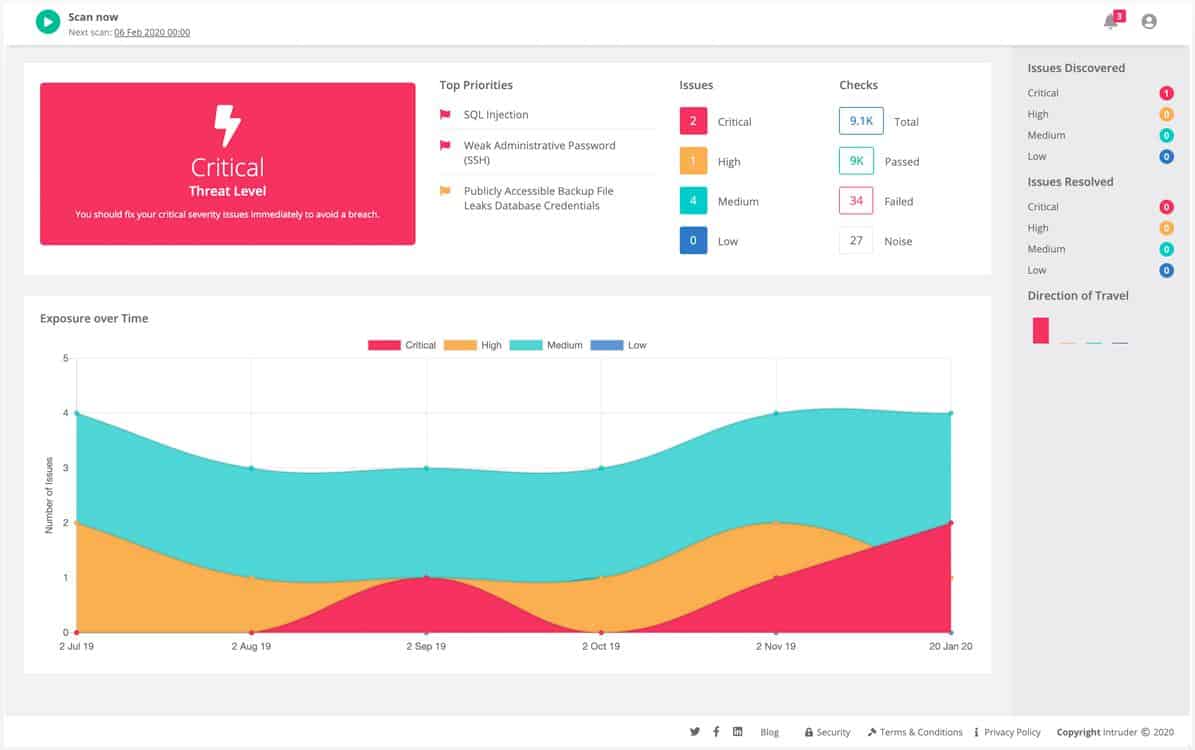

Intruder (GRATIS TRIAL)

Intruder is een cloud-gebaseerde kwetsbaarheidsscanner. De service is een permanent beveiligingshulpmiddel dat ook on-demand kan worden gestart.

De service voert een eerste kwetsbaarhedenscan uit wanneer een klant een nieuwe account aanmaakt. Zodra die controle is voltooid, wacht het Intruder-systeem op een update van zijn aanvalsdatabase. Zodra een nieuwe bedreiging is geïdentificeerd, scant de service het systeem opnieuw en richt zich daarbij op elementen die exploits voor de nieuwe aanvalstechniek bieden. Als nieuwe apparatuur of diensten aan het bewaakte systeem worden toegevoegd, moet de systeembeheerder een nieuwe scan uitvoeren om er zeker van te zijn dat de toevoeging geen kwetsbaarheden bevat.

Intruder is een abonnementsdienst. Abonnees hebben de keuze uit drie plannen. Deze zijn Essential, Pro, en Verified. Scans vinden automatisch een keer per maand plaats met het Essential-plan. On-demand scans zijn niet beschikbaar met dat plan, maar ze zijn inbegrepen bij het Pro-plan. Het Verified-plan heeft alle functies van het Pro-plan en het omvat ook de diensten van menselijke penetratietesters. De Intruder-service is beschikbaar voor een gratis proefperiode van 30 dagen.

Intruder Start 30-day FREE Trial

ManageEngine Vulnerability Manager Plus (FREE TRIAL)

ManageEngine Vulnerability Plus is een kwetsbaarheidsscanner die wordt gebundeld met systemen om u te helpen de problemen op te lossen die de scan aan het licht brengt. Dit is on-premise software die wordt geïnstalleerd op Windows en Windows Server. Het maakt contact met andere eindpunten in een netwerk door te communiceren met agents die op elk bewaakt apparaat zijn geïnstalleerd. Deze agents zijn beschikbaar voor Windows, macOS, Linux en Windows Server.

De belangrijkste module van dit pakket is een kwetsbaarheden scanner. Deze controleert alle computers die zijn aangemeld, periodiek volgens een schema of op verzoek. Het controleert op fouten in de systeemconfiguratie, verouderde softwareversies, niet-geautoriseerde en risicovolle software, en zwakke plekken in het besturingssysteem en de service.

Het systeem bevat een patchmanager, die kan worden ingesteld om automatisch actie te ondernemen zodra een kwetsbaarheid is geïdentificeerd. Het uitrolproces van patches kan ook worden uitgesteld voor goedkeuring en handmatige lancering. De service omvat ook een systeem voor het afdwingen van de beveiliging, dat een sterk wachtwoord- en toegangsbeheer implementeert.

Vulnerability Manager Plus is verkrijgbaar in drie edities en de laagste daarvan is Free. De gratis versie is beperkt tot het monitoren van 25 computers. De twee betaalde edities heten Professional en Enterprise. Het belangrijkste verschil tussen deze twee versies is dat de Professional editie één site dekt, terwijl de Enterprise editie is ontworpen voor WAN’s. Beide betaalde systemen worden aangeboden met een gratis proefperiode van 30 dagen.

ManageEngine Vulnerability Plus Start 30-day FREE Trial

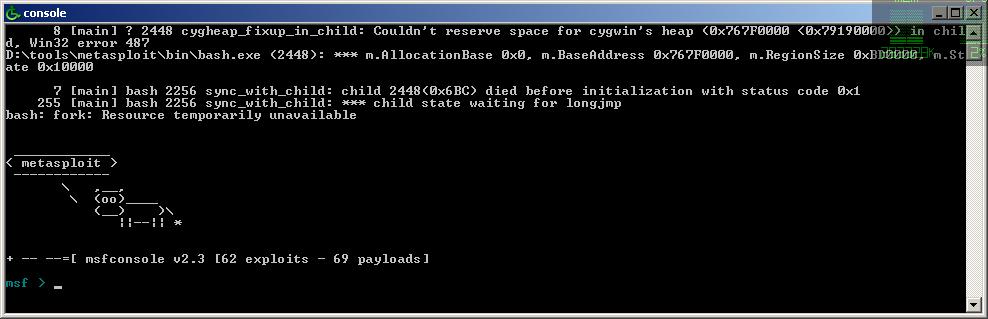

Metasploit

Metasploit is een bekende compilatie van verschillende VAPT-tools. Het staat bovenaan deze lijst vanwege zijn bekendheid en betrouwbaarheid. Experts op het gebied van digitale beveiliging en andere IT-specialisten maken er al geruime tijd gebruik van om verschillende doelen te bereiken, waaronder het vinden van kwetsbaarheden, het overzien van beoordelingen van beveiligingsrisico’s en het definiëren van barrièrebenaderingen.

U kunt het Metasploit-hulpprogramma gebruiken op servers, onlinetoepassingen, systemen en andere gebieden. Als een beveiligingszwakte of -lek wordt ontdekt, maakt het hulpprogramma een aantekening en repareert deze. In het geval dat je de beveiliging van je raamwerk tegen meer gevestigde kwetsbaarheden moet beoordelen, ben je met Metasploit ook gedekt.

In onze ervaring bleek deze tool de beste penetratie test tool tegen grootschalige aanvallen. Metasploit is vooral bedreven in het opsporen van oude kwetsbaarheden die verborgen zijn en niet handmatig kunnen worden opgespoord.

Metasploit is beschikbaar in zowel gratis als commerciële versies; u kunt er een kiezen op basis van uw vereisten.

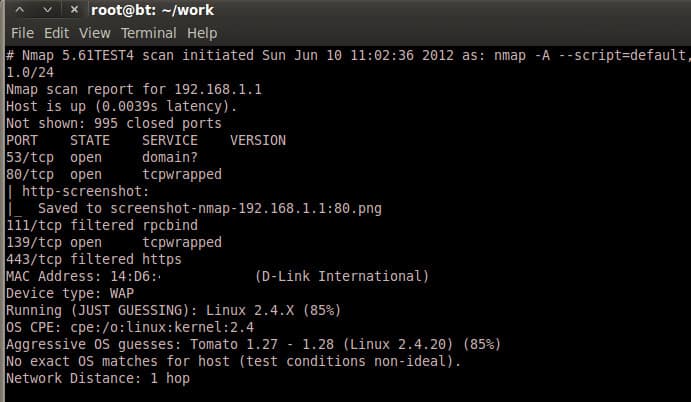

Nmap

Nmap, een afkorting van Network Mapper, is een volledig gratis en open-source hulpprogramma voor het controleren van uw IT-systemen op een scala aan kwetsbaarheden. Nmap is nuttig bij het uitvoeren van verschillende taken, waaronder het observeren van host- of beheer-uptime en het in kaart brengen van netwerkaanvalsoppervlakken.

Nmap blijft draaien op alle belangrijke werkframeworks en is redelijk voor het controleren van zowel grote als kleine netwerken. Nmap is compatibel met alle belangrijke besturingssystemen, waaronder Windows, Linux en Macintosh.

Met dit hulpprogramma kunt u de verschillende attributen van elk objectief netwerk begrijpen, waaronder de hosts die toegankelijk zijn op het netwerk, het soort framework dat draait en het type gebundelde kanalen of firewalls dat is ingesteld.

U kunt het downloaden van hun officiële website op Nmap.

Zie ook: Definitive Guide to Nmap

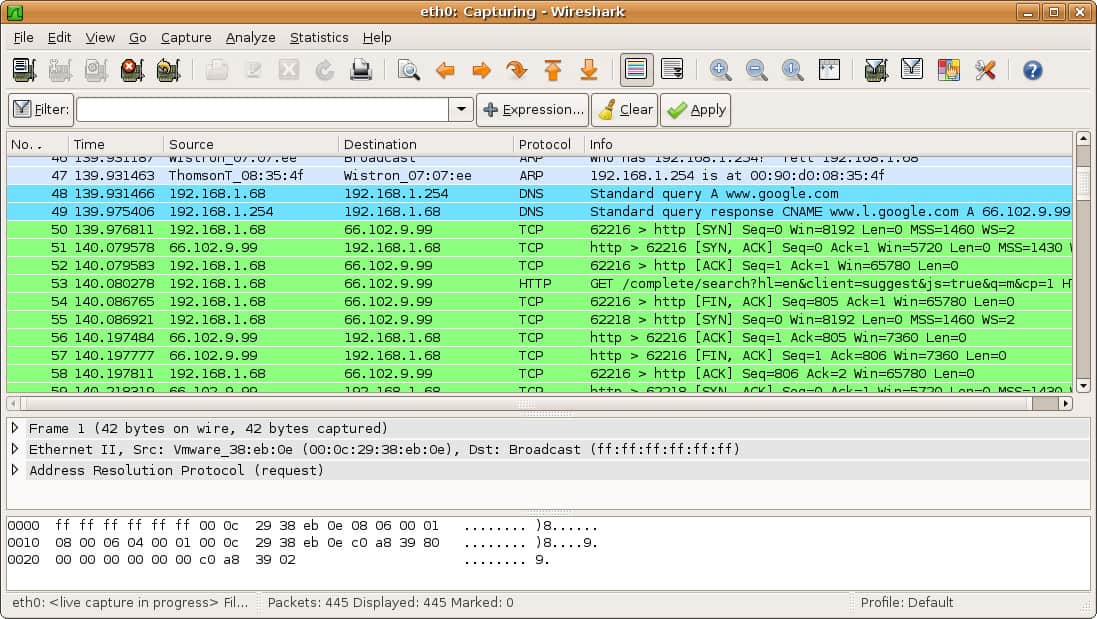

Wireshark

Wireshark is een open-source systeemanalysator en troubleshooter. Het heeft een gestroomlijnde functie waarmee u kunt controleren wat er op uw systeemnetwerk wordt gedaan. Het is de de facto standaard voor bedrijfsgebruik en kleine agentschappen. Wireshark wordt ook gebruikt door academische instellingen en overheidsdiensten. De ontwikkeling ervan werd in 1998 gestart door Gerald Combs. U kunt het downloaden van Wireshark.

De belangrijkste kenmerken staan hieronder opgesomd:

- Doorgedreven onderzoek van verscheidene conventies, waarvan er voortdurend meer worden opgenomen, alsmede voortdurende updates

- Live en offline testen en beoordelen

- Cross-platform compatibiliteit met Windows, Linux, macOS, Solaris, FreeBSD, NetBSD, en vele anderen

- Geëvalueerde netwerkinformatie kan worden bekeken door middel van een gebruikersinterface, of via de TTY-mode TShark utility

- Rijk VoIP-onderzoek

- Lezen/schrijven van een breed scala aan capture bestandsformaten zoals tcpdump (libpcap), Pcap NG, Catapult DCT2000, Cisco Secure IDS iplog, Microsoft Network Monitor, Network General Sniffer® (gecomprimeerd en ongecomprimeerd), Sniffer Pro, Visual UpTime, WildPackets’ EtherPeek/TokenPeek/AiroPeek, en talloze anderen

- Gepakte documenten met gzip kunnen eenvoudig worden gedecomprimeerd

- Ontsleutelingsondersteuning voor sommige conventies, waaronder IPsec, ISAKMP, Kerberos, SNMPv3, SSL/TLS, WEP, en WPA/WPA2

- Geschaduwde principes kunnen worden toegepast op de pakjeslijst voor een snel, natuurlijk onderzoek.

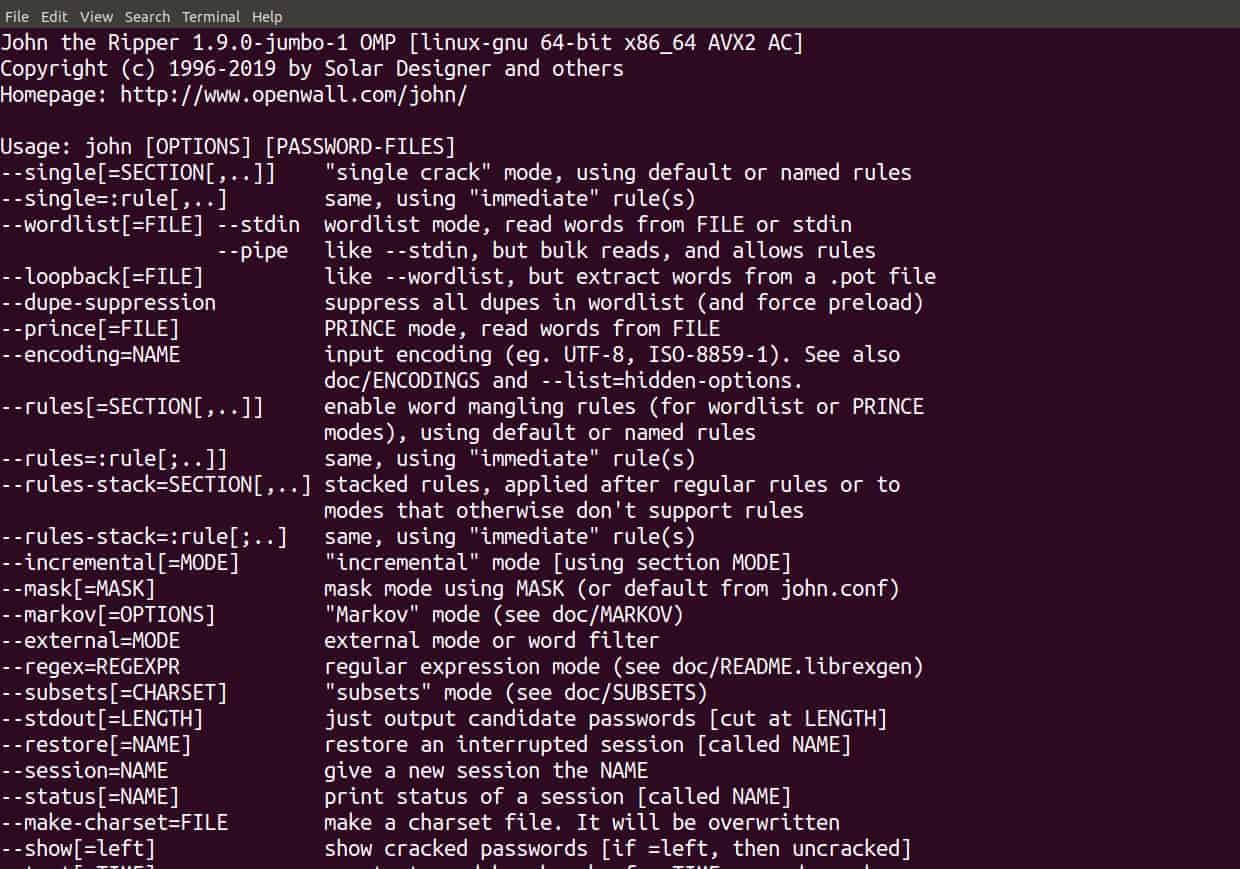

John the Ripper

Het is verontrustend dat veel mensen gemakkelijk te raden wachtwoorden gebruiken, zoals admin123, wachtwoord, 123545, enzovoort. Het kraken van wachtwoorden is de meest voorkomende inbreuk op de cyberbeveiliging, en meestal gebeurt dit door zachte wachtwoorden die in minder dan een seconde kunnen worden gekraakt door een moderne wachtwoordkraker met goede hardware. Accounts met dergelijke wachtwoorden zijn daarom een gemakkelijke prooi voor hackers; zij kunnen zich roekeloos in het netwerk van uw systeem begeven en informatie stelen, zoals creditcardnummers, uw bankwachtwoorden en gevoelige media.

John the Ripper is het beste hulpmiddel voor het analyseren van uw hele systeem op gemakkelijk te raden/kraken wachtwoorden. Het lanceert daadwerkelijk een gesimuleerde aanval op het voorgestelde systeem om kwetsbaarheden in wachtwoorden te identificeren.

De gratis versie wordt geleverd in de vorm van broncode, die u uiteraard een ontwikkelaar nodig hebt om te integreren voor het gebruik door uw bedrijf. De pro-versie is echter gemakkelijk te integreren. Het wordt gedistribueerd in native pakketten (uniek voor elk besturingssysteem) en is eenvoudig te installeren.

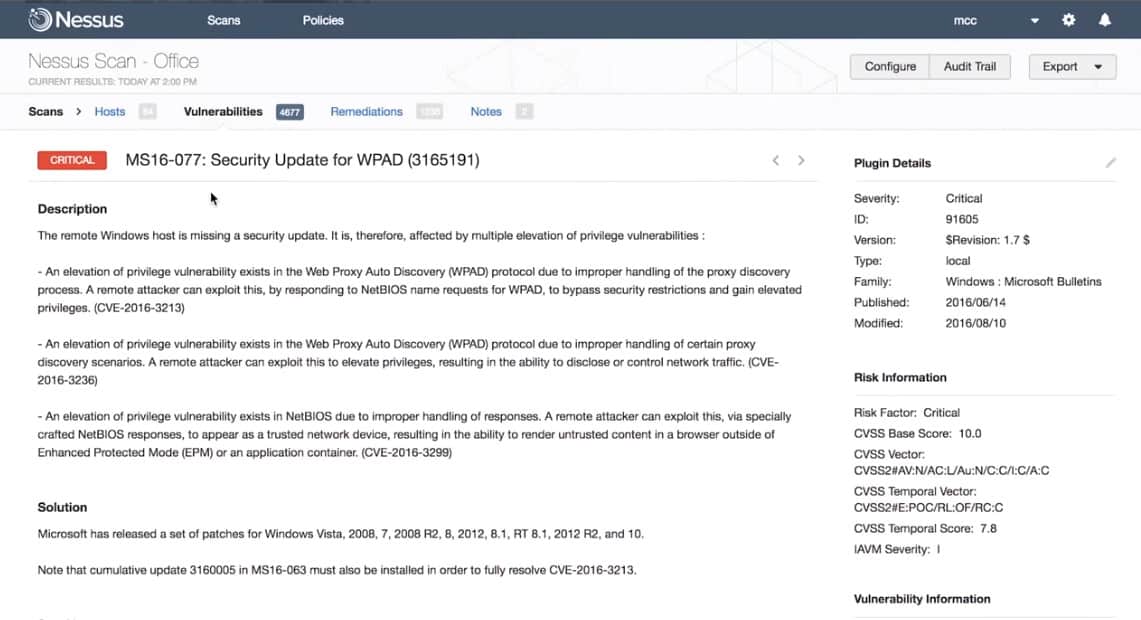

Nessus

Nessus is een ander hulpmiddel voor het opsporen van kwetsbaarheden, maar het is ook een betaald hulpmiddel. Het is zeer eenvoudig te gebruiken en werkt soepel. U kunt het gebruiken voor het beoordelen van uw netwerk, waardoor u een gedetailleerd overzicht krijgt van de kwetsbaarheden in uw netwerk.

De kwetsbaarheden waarin Nessus is gespecialiseerd, zijn onder andere verkeerde configuraties, veelvoorkomende wachtwoorden en open poorten.

Op het moment van schrijven maken wereldwijd 27.000 organisaties er gebruik van. Het heeft drie versies-de eerste is gratis en heeft minder functies, met alleen basisniveau beoordelingen. We raden u aan om voor de betaalde versies te gaan, zodat uw netwerk of systeem goed beschermd is tegen cyberbedreigingen.

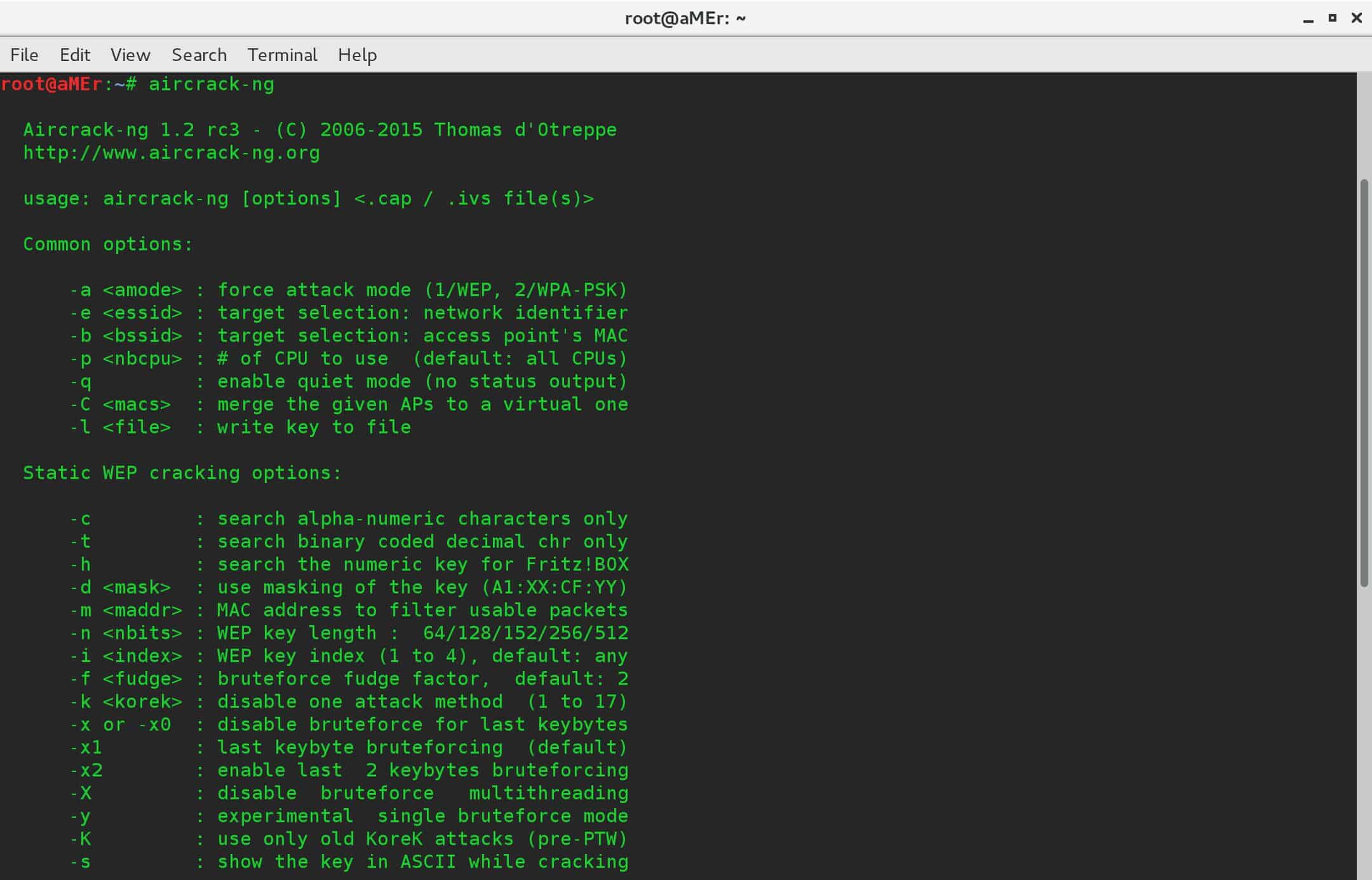

Aircrack-ng

Aircrack-ng is gespecialiseerd in het beoordelen van kwetsbaarheden in uw wi-fi-netwerk. Wanneer u dit hulpprogramma op uw computersysteem uitvoert, voert het de pakketten ter beoordeling uit en geeft u de resultaten in een tekstbestand. Het kan ook WEP & WPA-PSK sleutels kraken.

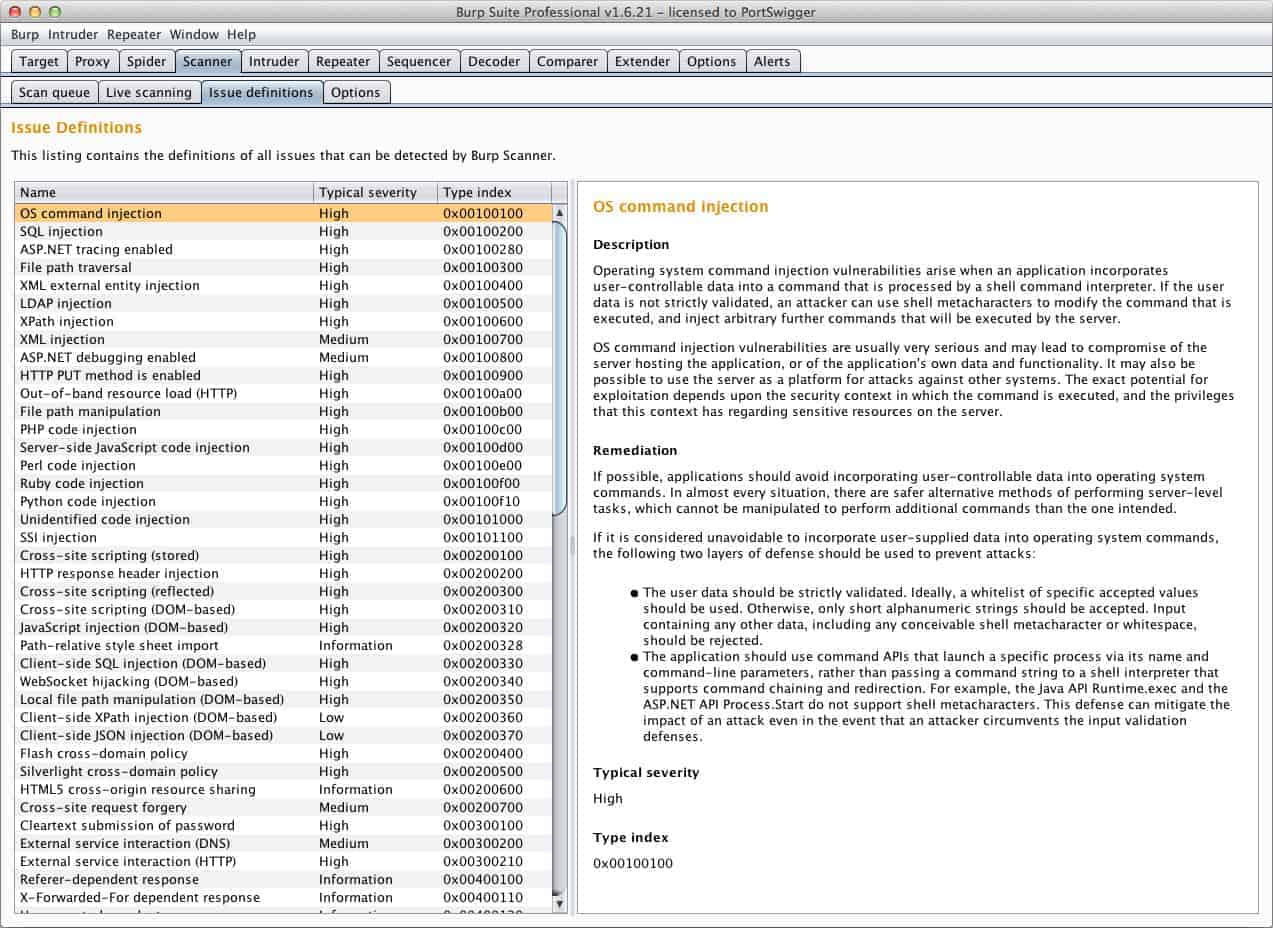

Burp Suite

Burp Suite is een populair hulpmiddel voor het controleren van de beveiliging van online toepassingen. Het bevat verschillende apparaten die kunnen worden gebruikt voor het uitvoeren van verschillende veiligheidstests, waaronder het in kaart brengen van het aanvalsoppervlak van de toepassing, het onderzoeken van verzoeken en reacties tussen het programma en doelservers, en het controleren van toepassingen op potentiële bedreigingen.

Burp Suite is er zowel in een gratis als betaalde versie. De gratis versie heeft eenvoudige handmatige apparaten voor het uitvoeren van controle-oefeningen. U kunt voor de betaalde versie gaan in het geval dat u web-testingmogelijkheden nodig hebt.

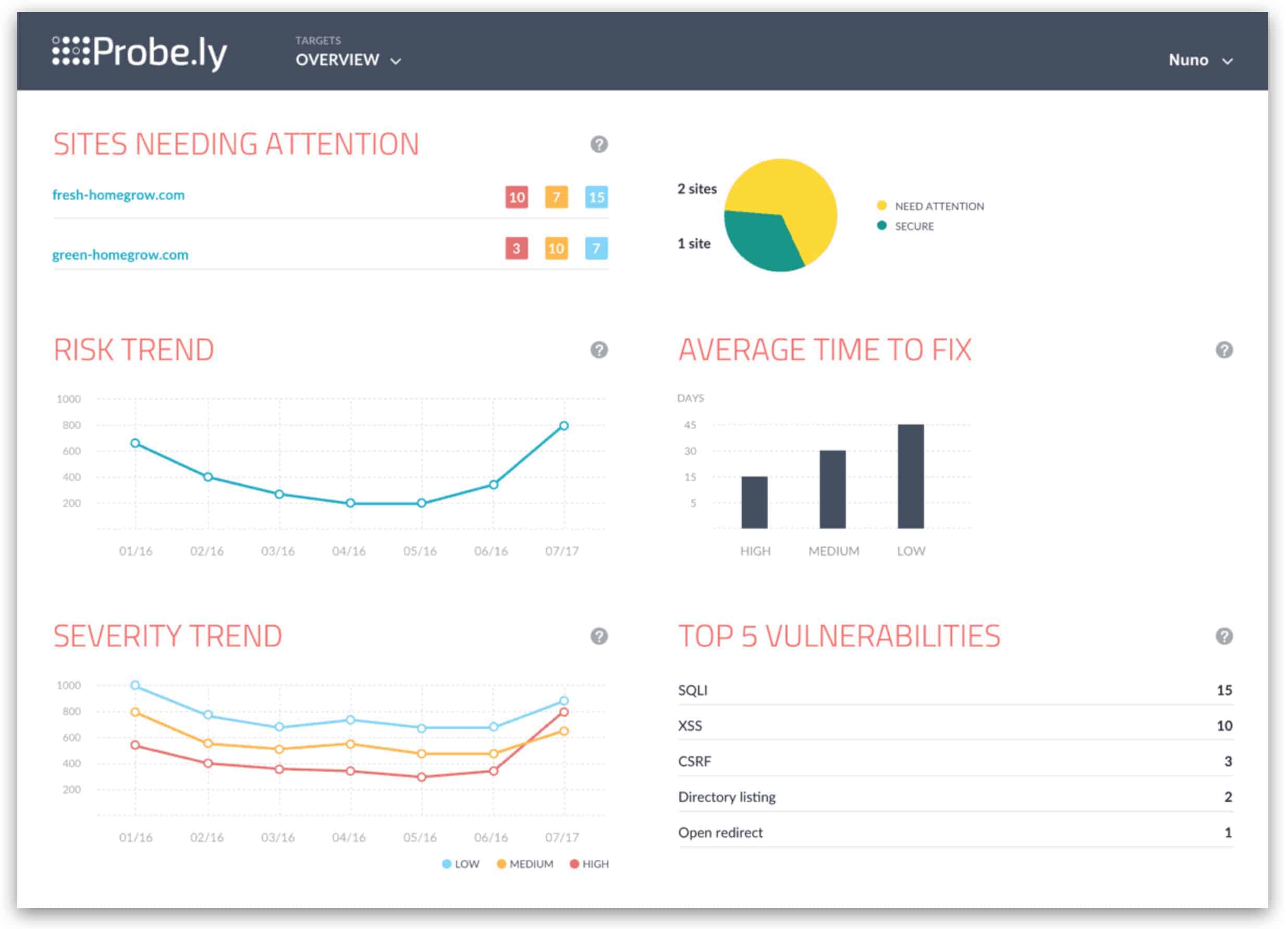

Probely

Probely is ook een beoordelaar van webtoepassingen; bedrijven gebruiken het om kwetsbaarheden in hun webapps te vinden in de ontwikkelingsfase. Het stelt klanten op de hoogte van de levenscyclus van kwetsbaarheden en biedt ook een handleiding voor het verhelpen van de problemen. Probely is aantoonbaar de beste testtool voor ontwikkelaars.

Kernfuncties zijn onder meer:

- Scan op SQL-injecties en XSS

- Check 5.000 typen kwetsbaarheden

- Gebruikbaar voor contentmanagementsystemen zoals WordPress en Joomla

- Gebruikbaar als API (Let op: alle functies zijn beschikbaar in API-vorm)

- Resultaten vastleggen in PDF-formaat

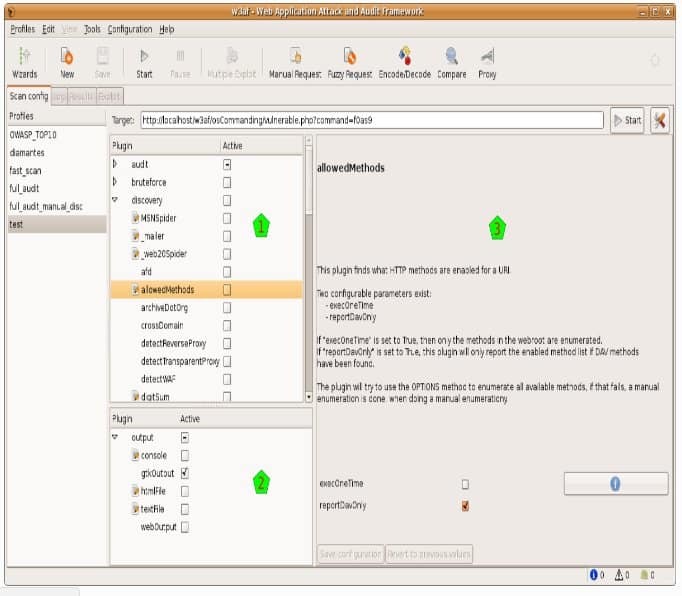

W3af

W3af is een webapplicatie die bekend staat om zijn ‘hack and review’-systeem. Het heeft drie soorten modules-disclosure, review, en assault-dat werkt dienovereenkomstig voor alle kwetsbaarheden in een bepaalde website. Een ontdekkingsplugin in w3af zoekt bijvoorbeeld naar verschillende URL’s om te testen op kwetsbaarheden en stuurt deze vervolgens door naar de reviewmodule, die deze URL’s vervolgens gebruikt om te scannen op kwetsbaarheden.

Het kan ook worden ontworpen om te blijven draaien als een MITM-tussenpersoon. Elk verzoek dat wordt onderschept, kan naar de verzoekgenerator worden gestuurd; daarna kunnen handmatige webtoepassingstests worden uitgevoerd met gebruikmaking van verschillende parameters. Het wijst ook op kwetsbaarheden die het vindt en beschrijft hoe deze kwetsbaarheden zouden kunnen worden uitgebuit door kwaadwillende entiteiten.

Enkele prominente kenmerken van w3af:

- Proxy

- DNS en HTTP Caching

- Cookie en session handling

- HTTP en digest authenticatie

- Fake Users agent

- Custom headers voor requests

Het kiezen van de juiste tool

Wel, dat hangt echt af van uw precieze behoeften. Alle hulpmiddelen hebben hun eigen sterke punten op basis van het soort gebruikers dat ze bedienen. Sommige zijn gewijd aan een specifieke taak, terwijl anderen proberen breder te zijn in reikwijdte. Daarom moet u kiezen voor een tool dat aan uw behoeften voldoet. Als je je volledige systeem wil beoordelen, dan zijn Metasploit of Nmap de beste keuze. Voor wi-fi netwerk evaluatie, is er Aircrack-ng. Probely en Acunetix zijn ook goede keuzes voor het scannen van web applicaties.

VAPT Tools FAQs

Hoe vaak moet ik een VAPT audit uitvoeren?

Voer een VAPT audit eens per maand uit. De meeste VAPT-tools bevatten een planner, zodat deze taak kan worden herhaald zonder dat iemand eraan hoeft te denken om deze handmatig te starten.

Hoe lang duurt een penetratietest?

Er is geen vaste tijdsduur voor een penetratietest, omdat sommige systemen groter zijn dan andere en er dus meer tests moeten worden uitgevoerd. Een testschema kan een week tot een maand beslaan, maar kleine bedrijven zouden hun tests veel sneller kunnen afronden.

Hoe bereid je je voor op een penetratietest?

Stel duidelijke doelen en limieten voor de test vast door een scope-document op te stellen en de verwachte deliverables te specificeren. Verspreid deze informatie aan iedereen die bij de test is betrokken.

- Stel een datum vast voor de penetratietest en wijs personele middelen toe aan deze taak.

- Stabiliseer de huidige omgeving door alle nog uit te brengen patches toe te passen.

- Back-up van de huidige instellingen van de apparatuur, bestanden en gegevens.