Limpiar parches obsoletos de la base de datos de WSUS

Resumen

El artículo describe los pasos necesarios para eliminar los paquetes antiguos de terceros creados por el Software Vulnerability Manager de su servidor WSUS local. Aunque esta referencia es útil está diseñada para ayudarle con su instalación de SVM, debe redirigir cualquier pregunta sobre WSUS a los foros de Microsoft.

Sinopsis

Con el uso del SVM2018 a lo largo del tiempo, el número de paquetes creados comienza a apilarse y a ocupar un valioso espacio en el disco del servidor que facilita la función de WSUS.

Desgraciadamente, el simple hecho de declinar y eliminar los paquetes no elimina los paquetes de la carpeta \UpdateServicePackages donde residen los paquetes de SVM.

Discusión

Método 1

Limpie los paquetes antiguos o irrelevantes de la Interfaz web de SVM en el menú Parches >Disponibles.

- Revise los paquetes creados y determine qué paquetes ya no son relevantes.

- 1 Todo paquete inferior a la última «Versión parcheada» es ahora vulnerable y tiene que desaparecer.

- Rechace y luego elimine las entradas de paquetes antiguos o irrelevantes que vea en el menú Disponible.

Si utiliza SCUP, puede ser necesario ejecutar el asistente de limpieza para SCUP además de estos pasos iniciales:

- Limpie su base de datos WSUS de la información de metadatos de paquetes antiguos.

- Abra la consola de WSUS desde el Administrador del servidor y navegue hasta el área de Opciones.

- Seleccione el Asistente de limpieza del servidor.

- Ejecute el Asistente de limpieza del servidor.

Ejecute WsusUtil con el parámetro listunreferencedpackagefolders y canalice el resultado a un archivo.

- Abrir CMD como Administradorcd «C:\Archivos de Programa\N-Servicios de Actualización\N-Herramientas»

- WsusUtil.exe listunreferencedpackagefolders > c:\test\deletefolders.txt

- Abrir ‘C:\test\deletefolders.txt’ y ver los paquetes declinados y borrados de SVM.

- Elimine las líneas iniciales del archivo que dicen:

- «Las siguientes carpetas no son referenciadas por ninguna de las actualizaciones en su servidor WSUS.»

- Ante cada entrada añada lo siguiente: Rmdir/q/s

- e.g : Rmdir /q/s C:\Sources\WSUS\UpdateServicesPackages\598ecbc7-2208-401b-9f0c-8eb57488aee

- Una vez que todas las entradas tengan Rmdir /q/s delante, guarde el archivo con una extensión .cmd.

- Haga doble clic en el archivo deletefolders.cmd para ejecutarlo.

Método 2

Busque el script PowerShell adjunto, que eliminará todos los paquetes de terceros de su WSUS. Inicie sesión en su servidor WSUS y ejecute el PowerShell como administrador. Usted puede simplemente ejecutar el script en el PowerShell, que eliminará todos los paquetes de terceros de su WSUS.

Solución

Los paquetes que ha eliminado hasta ahora eran parches que había quitado de su interfaz SVM2018, parches que no están siendo utilizados por WSUS y parches que están etiquetados con el estado Declinado.

Sin embargo, a veces esto no será perfectamente suficiente.

- En caso de que haya instalado un nuevo WSUS sobre el antiguo y haya configurado nuevos certificados para su nueva instalación, puede acabar «dejando atrás» actualizaciones que todavía están activas.

- Dado que los Paquetes de Actualización están firmados con certificados, los parches publicados anteriormente habiendo sido firmados con un certificado más antiguo (actualmente sin usar):

- Es posible que no sean visibles en SVM2018

- Estos mismos parches tampoco se verán en la Consola del Servidor WSUS.

- Estos paquetes están físicamente presentes en \NUpdateServicesPackages y pueden permanecer Aprobados.

- También pueden ser distribuidos por WSUS a los Clientes (o sincronizados con los servidores Downstream) siempre que los Clientes sean aptos para estas actualizaciones y lo soliciten.

- Estos parches fueron firmados con un certificado que ya no se utiliza.

- Por lo tanto, no se pueden reutilizar los parches. Tampoco puedes rechazarlos. Ni siquiera se pueden ver en SVM2018. Se convirtieron en inutilizables (y pronto habrá nuevas versiones de todos modos.

- Usted debe forzar la eliminación de todos los parches por ir físicamente a C:\N-Archivos de programa\N-Servicios de actualización\N-Servicios de actualización\N-paquetes y eliminar los.

- Si tiene alguna duda sobre qué parches (que se encuentran en carpetas con nombres de ID numéricos largos) deben eliminarse, entonces:

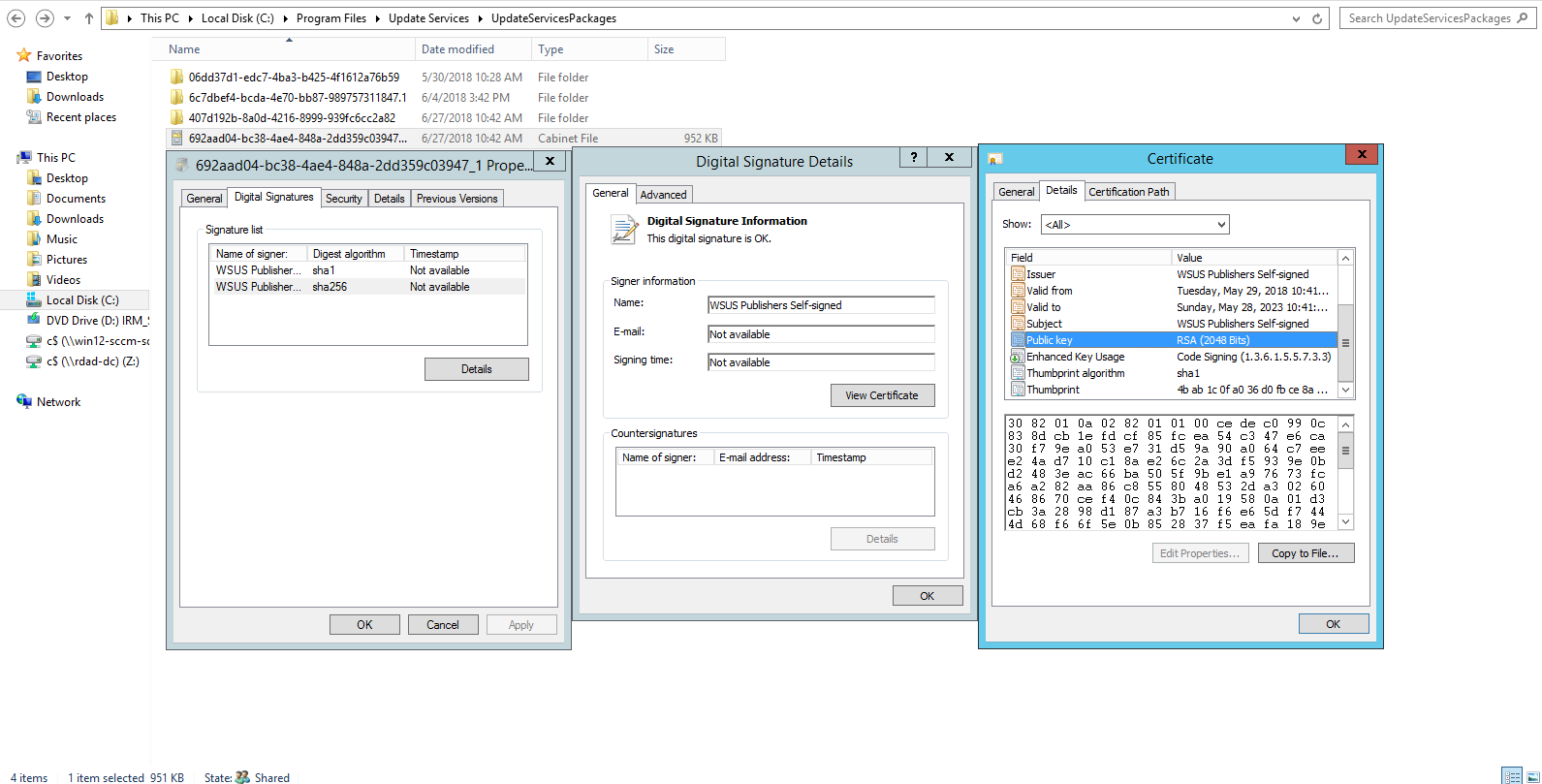

- Entre en una de las carpetas GUID

- Busque el archivo .CAB que tiene el mismo nombre que el GUID

- Haga clic con el botón derecho del ratón y seleccione propiedades

- Abra la pestaña ‘Firmas digitales’

- Haga doble clic en el certificado en la ventana del medio

- Seleccione ‘Ver certificado’ en la nueva ventana

- Seleccione ‘Detalles’ en la nueva (tercera) ventana y busque el campo Clave de serie.

- La ‘clave de serie’ es única y le mostrará si el certificado que firmó el código de este paquete es el que está utilizando en su dominio de forma activa.

- Puede abrir MMC > Archivo > Añadir o quitar Snap-In > Certificados > Equipo local en el WSUS.

- Entre en la carpeta ‘WSUS’ y compruebe allí la clave de serie del certificado. Este es el certificado que utiliza actualmente.

- No elimine ningún parche firmado con su certificado actual: elimine los parches firmados con un certificado que no esté en el almacén de certificados de WSUS.

- Si tiene alguna duda sobre qué parches (que se encuentran en carpetas con nombres de ID numéricos largos) deben eliminarse, entonces:

- Usted debe forzar la eliminación de todos los parches por ir físicamente a C:\N-Archivos de programa\N-Servicios de actualización\N-Servicios de actualización\N-paquetes y eliminar los.

- Por lo tanto, no se pueden reutilizar los parches. Tampoco puedes rechazarlos. Ni siquiera se pueden ver en SVM2018. Se convirtieron en inutilizables (y pronto habrá nuevas versiones de todos modos.

- Dado que los Paquetes de Actualización están firmados con certificados, los parches publicados anteriormente habiendo sido firmados con un certificado más antiguo (actualmente sin usar):